Если вы используете Office 365 Threat Intelligence, вы можете настроить свою учетную запись для моделирования фишинговых атак в режиме реального времени в вашей корпоративной сети. Это поможет вам принять меры для подготовки к возможным будущим атакам. Вы можете обучить своих сотрудников распознавать такие атаки с помощью симулятора атак Office 365. В этой статье будут представлены несколько методов имитации фишинговых атак .

С помощью симулятора атак Office 365 можно моделировать следующие типы атак.

- Целевая фишинговая атака

- Атака с помощью распыления пароля

- Атака пароля методом грубой силы

Вы можете получить доступ к симулятору атак в разделе «Управление угрозами» в Центре безопасности и соответствия требованиям . Если его там нет, скорее всего, вы его не установили.

Имейте в виду следующее:

- Во многих случаях старые подписки не включают автоматически Office 365 Threat Intelligence. Его необходимо приобретать как отдельное дополнение.

- Если вы используете собственный почтовый сервер вместо обычного Exchange Online , эмулятор работать не будет.

- Учетная запись, которую вы используете для запуска атаки, должна использовать многофакторную аутентификацию в Office 365 .

- Чтобы начать атаку, вам необходимо войти в систему как глобальный администратор.

Симулятор атак для Office 365

Вам нужно проявить творческий подход и думать как хакер при выполнении соответствующих симуляций атак. Одной из целенаправленных фишинговых атак является целевая фишинговая атака. В общем, тем, кто хочет поэкспериментировать с целевым фишингом, следует провести небольшое исследование, прежде чем атаковать, и использовать отображаемое имя, которое кажется знакомым и заслуживающим доверия. Такие атаки в основном осуществляются с целью сбора учетных данных пользователей.

Как выполнить фишинговые атаки с помощью Attack Simulator Office 365

Метод проведения фишинговых атак с помощью Attack Simulator Office 365 зависит от типа атаки, которую вы хотите выполнить. Однако пользовательский интерфейс прост для понимания, и поэтому очень легко добавить симуляцию атаки.

- Начните работу с Управление угрозами > Симулятор атак .

- Присвоение проекту осмысленной фразы поможет вам в дальнейшем при обработке данных.

- Если вы хотите использовать существующий шаблон, вы можете сделать это, нажав «Использовать шаблон» .

- В поле под разделом «Имя» выберите шаблон электронного письма, который вы хотите отправить целевому получателю.

- Нажмите "Далее.

- На этом экране укажите целевого получателя; это может быть индивидуально или группово

- Нажмите "Далее.

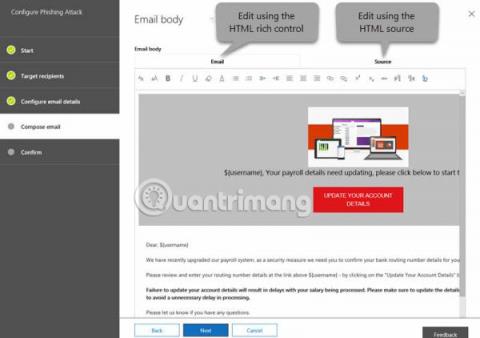

- Третий экран позволяет настроить данные электронной почты; Здесь можно указать отображаемое имя, идентификатор электронной почты, URL-адрес для входа в систему для фишинга, URL-адрес пользовательской целевой страницы и тему электронного письма.

- Нажмите «Готово» , чтобы начать целевую фишинговую атаку.

В симуляторе атак Office 365 доступно несколько других типов атак, таких как атаки с использованием пароля и перебора. Вы можете узнать их, просто добавив или введя один или несколько общих паролей, и посмотреть, есть ли вероятность взлома сети хакерами.

Моделирование атак поможет вам обучить своих сотрудников различным типам фишинговых атак. Вы также можете использовать эти данные позже, чтобы выяснить другие вещи в вашем офисе.

Если у вас есть вопросы о симуляторе атак в Office 365, оставьте комментарий в разделе комментариев ниже! Удачи!

Узнать больше: