Цифровая революция дала потребителям возможность использовать цифровой контент своими новыми и творческими способами, но также сделала практически невозможным для владельцев авторских прав контроль над своими активами. серьезно нарушаются. Интеллектуальные активы — это не только музыка, но и фильмы, видеоигры и любые другие носители информации, которые могут быть оцифрованы и переданы в различных формах (в основном путем обмена) нелегально в сети Интернет).

Что такое DRM?

DRM (Управление цифровыми правами). Управление авторскими правами на цифровой контент представляет собой серию технологий контроля доступа, позволяющих ограничить нарушения прав собственности на цифровой контент, защищенный авторским правом. Проще говоря, DRM был создан для того, чтобы контролировать, что пользователи могут делать с цифровым контентом. В этой статье мы рассмотрим, что такое DRM, как правообладатели реализуют эту концепцию и что необходимо сделать в будущем, чтобы лучше контролировать цифровой контент.

В целом, управление авторскими правами на цифровой контент — это далеко идущий термин, который относится ко всем программам, предназначенным для контроля доступа к материалам, защищенным авторским правом, с помощью технологических средств. По сути, DRM заменяет изначально пассивный и неэффективный контроль авторских прав владельца цифрового контента и ставит этот цифровой контент под контроль компьютерной программы. Приложения и методы управления авторскими правами на цифровой контент безграничны, ниже приведены лишь несколько типичных примеров управления авторскими правами на цифровой контент для справки и для получения более общего обзора:

- Компания размещает свои серверы так, чтобы предотвратить пересылку конфиденциальных электронных писем сотрудников.

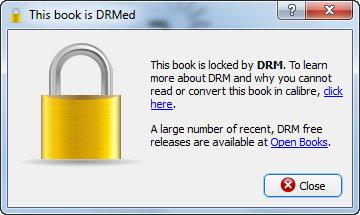

- Сервер библиотеки электронных книг ограничивает доступ пользователей, копирование и печать документов на основе ограничений, установленных правообладателем контента.

- Киностудия прикрепляет к DVD программное обеспечение, которое не позволяет пользователю сделать вторую копию с DVD.

- Музыкальный лейбл выпускает названия на компакт-дисках, сопровождаемые фрагментами информации, призванной запутать программное обеспечение для копирования.

Хотя существует множество мнений о том, что методы DRM иногда бывают слишком строгими, особенно те, которые используются в кино- и музыкальной индустрии, внедрение управления авторскими правами на цифровой контент также является тем, что следует сделать, чтобы направить потребителей к более цивилизованным способам использования авторских прав. Распространение цифрового контента через Интернет через сети обмена файлами сделало традиционное законодательство об авторском праве устаревшим на практике. Например, каждый раз, когда кто-то загружает MP3-файл песни, защищенной авторским правом, из бесплатной сети обмена файлами вместо покупки компакт-диска, музыкальный лейбл, владеющий авторскими правами, и исполнитель, создавший песню, не признают ее. В случае киноиндустрии, согласно некоторым исследованиям, потери доходов от незаконного распространения контента DVD составляют около 5 миллионов долларов.миллиардов долларов в год. Характер обмена информацией в Интернете делает непрактичным судебное преследование отдельных нарушителей таким образом, поэтому компании пытаются восстановить контроль над распространением своих авторских прав, объявляя их незаконными.

Дело в том, что если вы купили DVD, это означает, что продукт принадлежит вам, и вы имеете полное законное право сделать его копию для собственного использования. В этом суть положения о лицензии на добросовестное использование в законе об авторском праве, хотя есть некоторые конкретные случаи, когда защита авторских прав отменяется в пользу пользователей контента, включая защиту авторских прав. Большинство программ управления авторскими правами на цифровой контент не могут учитывать все случаи добросовестного использования , поскольку компьютерная программа не сможет принимать субъективные решения. Прежде чем мы продолжим обсуждение DRM, давайте сделаем шаг назад и выясним, что влечет за собой программа DRM с точки зрения программирования.

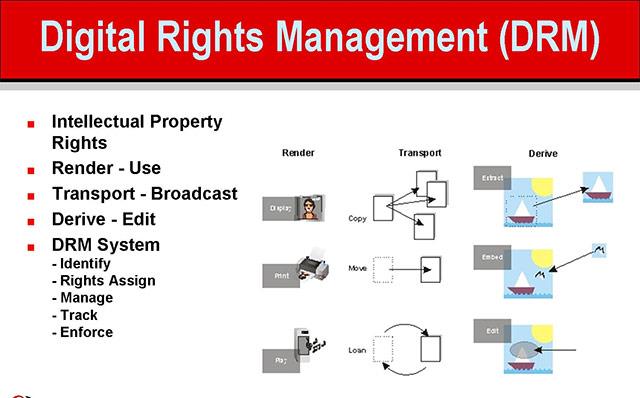

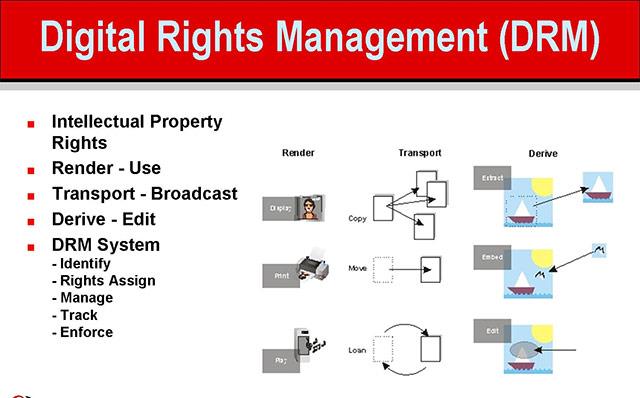

Структура DRM

Идеальная система DRM должна обеспечивать гибкость, полную прозрачность для пользователей и сложные барьеры для предотвращения несанкционированного использования авторских прав. Программное обеспечение DRM первого поколения предназначалось почти исключительно для борьбы с пиратством. С другой стороны, программы DRM второго поколения сосредоточены на поиске способов управления просмотром, копированием, печатью, изменениями и всем остальным, что пользователь может делать с цифровым контентом.

Программа управления правами на цифровой контент будет действовать на трех уровнях:

- Установите авторские права на часть контента.

- Управлять распространением такого контента, защищенного авторским правом.

- Контролируйте, что потребители могут делать с этим контентом после его доставки.

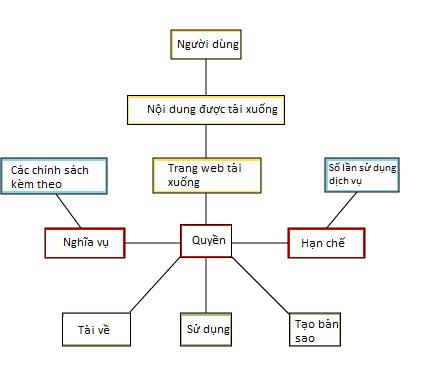

Чтобы достичь этих уровней контроля, программа DRM должна эффективно идентифицировать и описывать три объекта, включая пользователей, контент и права использования, а также отношения между этими тремя объектами.

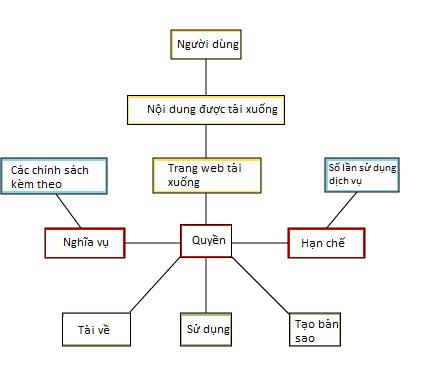

Давайте возьмем пример простого программного обеспечения DRM для веб-сайта, поддерживающего загрузку файлов MP3. Вы заходите на зарегистрированный веб-сайт, чтобы загрузить любимую песню, например песню «Cat Dust» покойного музыканта Трин Конг Сона. Ваш уровень подписки позволяет загружать пять песен в месяц. В этом случае сущности, которыми необходимо будет управлять DRM, будут включать пользователя, вас и контент, «Sand» Трин Конг Сона. Идентификация пользователей и контента — довольно простые задачи. Теперь, когда у вас есть собственный идентификационный номер клиента, и каждый MP3-файл на сайте может также иметь определенный номер продукта, связанный с ним, более сложной частью будет определение прав, то есть способа, которым вы можете и что нельзя делать с этим файлом. содержание. Можете ли вы скачать файл? или вы скачали лимит в пять файлов MP3 на месяц? Можете ли вы копировать файлы или загружаете файлы, которые зашифрованы и заблокированы соответствующим образом? Можете ли вы извлечь отрывок из песни и использовать его в своем собственном программном обеспечении для микширования звука? Использование включает в себя не только права и обязанности, но также любые обязательства, связанные с этой транзакцией. Например: нужно ли мне платить дополнительно за эту загрузку? Будете ли вы получать какие-либо поощрения за скачивание этой песни?

Все это будет влиять на отношения между вами, песней и правами.

Технология DRM

Продолжая приведенный выше пример, предположим, что вы загрузили только три файла за этот месяц, поэтому эта загрузка все еще находится в пределах лимита в пять песен в месяц, который вам был предоставлен при регистрации, и допустим, вы получили дополнительный рекламный бонус. скидка 20 тысяч на абонентскую плату на следующий месяц, если вы скачаете этот "Dust", то сможете скопировать файлы на условиях добросовестного использования . Предположим, владелец авторских прав отказывается предоставить кому-либо право на извлечение его цифрового контента. Структура DRM для загружаемого файла MP3 может выглядеть следующим образом:

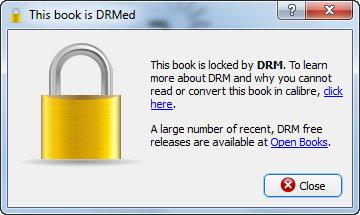

Обратите внимание: хотя состояние пользователя остается неизменным каждый раз, когда вы входите на сайт, отношения между пользователями, контентом и разрешениями могут меняться. Структура УРБ должна быть способна адаптироваться к меняющимся условиям. Если вы обновите свою подписку до уровня, позволяющего неограниченное количество загрузок вместо пяти загрузок в месяц, программному обеспечению DRM также придется адаптироваться к этим новым отношениям. Структура DRM должна быть привязана к технологии сайта, чтобы можно было оперативно регулировать взаимоотношения. Это одна из причин, по которой будет трудно реализовать бесшовную настройку DRM, поскольку без конкретных стандартов программное обеспечение для управления правами на цифровой контент не сможет легко связываться с коммерческими инструментами.На сайте доступна электронная коммерция. Однако контролировать загрузки с веб-сайта по-прежнему не так уж и сложно; более сложная часть заключается в том, как контролировать, что пользователи делают с цифровым контентом, когда он принадлежит им. Как другой сайт будет обеспечивать соблюдение ваших прав на использование только что скачанного файла MP3? Откуда они знают, что вы не будете делать новые копии этого файла MP3? Здесь в игру вступает DRM. Если в случае с крупной медиакомпанией, пытающейся помешать людям копировать электронные документы, это несложно.

Такие компании, как ContentGuard, Digimarc, InterTrust и Macrovision, специализируются на предоставлении автоматизированных решений DRM, включая все необходимое для настройки собственной структуры DRM, адаптированной к вашей конкретной ситуации.

Например, полный набор инструментов DRM ContentGuard позволяет владельцам авторских прав создавать и обеспечивать соблюдение лицензий на использование своих цифровых продуктов и услуг, включая все типы цифровых данных, от фильмов до загружаемого программного обеспечения. Программное обеспечение RightsExpress использует язык выражения прав MPEG REL и помогает правообладателям в процессе идентификации фрагмента контента, идентификации пользователей и определения прав использования. Отсюда владельцы авторских прав могут устанавливать уровни доступа и режимы шифрования для каждого конкретного контента, создавать собственный интерфейс, который позволяет пользователям извлекать контент на основе этих настроек, и разрабатывать реальную модель.Проверяйте личность пользователя и отслеживайте использование пользователем этого контента. .

Кольцо защиты DRM

Продолжая приведенный пример, вам придется еще 2 раза скачать песню «Пыль», компьютер это просто понимает. Но компьютер не поймет, скопировали ли вы его на свой MP3-плеер и ноутбук, или вы просто использовали новый рабочий стол и вам нужно сделать еще одну копию.

Многие компании приняли отчаянные меры, чтобы попытаться ограничить незаконное распространение цифрового контента через Интернет, а также лишить потребителей некоторых прав, которые они могут осуществлять в отношении приобретенного ими контента.

Типичная программа шифрования DRM обычно предоставляет постоянно активный ключ шифрования. В этом случае ключи должны быть привязаны к идентификационному номеру машины пользователя. Ключ расшифрует файл только при доступе к нему с компьютера, на котором он изначально был размещен. В противном случае пользователь может просто переслать ключ вместе с зашифрованным ПО всем своим знакомым.

Некоторые продукты, например продукты, защищенные Macrovision SafeCast или Microsoft Product Activation, используют веб-политики лицензирования для предотвращения несанкционированного использования контента. Когда пользователь устанавливает программное обеспечение, его компьютер связывается с сервером, который затем проверяет лицензию и получает разрешения (ключи доступа) на установку и запуск программы. Если компьютер пользователя первым запросит разрешение на установку именно этого программного обеспечения, сервер возвращает соответствующий ключ. Если пользователь поделится программным обеспечением со своим другом, и этот друг попытается установить это программное обеспечение, сервер откажет в доступе. В этом типе модели DRM пользователям часто приходится обращаться к поставщику контента за разрешением установить программное обеспечение на другой компьютер.

Менее распространенный метод DRM — цифровые водяные знаки. FCC пытается потребовать «флаг вещания», который позволил бы цифровому видеомагнитофону определять, разрешено ли ему записывать программу или нет. Флаг — это фрагмент кода, передаваемый вместе с цифровым видеосигналом. Если флаг трансляции указывает на защищенную программу, цифровой видеорегистратор или DVD-рекордер не сможет записать эту программу. Эта модель DRM является одной из наиболее сложных моделей защиты, поскольку для нее требуется, чтобы и среда, и устройство могли прочитать флаг широковещания. Именно здесь на помощь приходит система защиты видеоконтента Philips (VCPS). Технология VCPS помогает считывать флаг трансляции FCC и определять, может ли устройство записывать программы или нет. Незащищенный диск можно воспроизвести на любом проигрывателе DVD, но если диск имеет флаг трансляции, его можно будет записывать и воспроизводить только на проигрывателе со встроенным VCPS.

Поставщик DRM Macrovision применил интересный подход в своих последних продуктах для защиты DVD. Вместо того, чтобы сделать DVD некопируемым, Macrovision RipGuard использует ошибки в программном обеспечении для копирования DVD, чтобы предотвратить само копирование. Это фрагмент кода программного обеспечения на DVD, и его цель — сбить с толку другой код под названием DeCSS. DeCSS — небольшая программа, которая позволяет программному обеспечению читать и копировать зашифрованные DVD-диски. Программисты Macrovision изучили DeCSS, чтобы обнаружить его уязвимости, а затем создали RipGuard, чтобы включить эти уязвимости и отключить репликацию. Однако пользователи DVD также нашли способы «обойти» RipGuard, в основном используя программное обеспечение для копирования, которое не использует DeCSS, или путем настройки кода экстракторов данных на основе DeCSS. Закон о цифровом авторском праве 1998 года объявил DRM незаконным в Соединенных Штатах, но многие люди все еще активно ищут и публикуют методы обхода ограничений безопасности DRM.

Споры по поводу DRM

Недавние модели DRM непреднамеренно создали враждебные отношения между поставщиками цифрового контента и потребителями цифрового контента. За прошедшие годы возник ряд противоречий, связанных с технологией DRM.

Например, в 2005 году Sony BMG распространяла компакт-диски, что привело к судебным разбирательствам и многочисленным проблемам со СМИ. Проблема возникает из-за конфликта между двумя программами на компакт-диске: MediaMax от SunnComm и расширенной защитой от копирования (XCP) от First4Internet. Инцидент поднял вопросы относительно того, насколько далеко правообладателям разрешено заходить в защите своего контента.

С самого начала программное обеспечение MediaMax не занималось защитой авторских прав, а лишь отслеживало действия пользователей. Каждый раз, когда кто-то проигрывает компакт-диск на своем компьютере, MediaMax отправляет сообщение на сервер SunnComm, из которого Sony-BMG может узнать, кто слушает компакт-диск и как часто они его слушают. И проблема в том, что нет четких знаков или заявлений со стороны издателя о деятельности MediaMax, и, что еще хуже, нет простого способа удалить это программное обеспечение.

Однако есть еще одна, более серьезная проблема. Расширенная защита от копирования First4Internet ограничивает количество копий, которые человек может сделать с компакт-диска, до трех. Во-первых, он скрытно запускается на компьютере пользователя, так что пользователь не может его обнаружить, и создает скрытую область (иногда называемую руткитом) в операционной системе Windows, потенциально создавая угрозу безопасности при заражении вашего компьютера вирусом . Компьютерные вирусы могут скрываться в расширенной защите от копирования на неопределенный срок, оставаясь незамеченными. Программное обеспечение для сканирования вирусов обычно не может коснуться файлов руткита. Кроме того, расширенная защита от копирования также замедляет процесс вычислений и автоматически подключается к серверу Sony-BMG для установки обновлений защиты от копирования. И нет простого способа удалить его. Некоторым пользователям приходилось переформатировать свои жесткие диски, чтобы удалить файлы и негативные последствия, которые вызывает расширенная защита от копирования. В конечном итоге Sony пришлось отозвать миллионы дисков со встроенным DRM и согласилась выпустить инструменты, помогающие обнаруживать скрытые файлы.

Однако после таких инцидентов DRM не исчезло навсегда, а продолжало создавать проблемы для бизнеса и потребителей. Например, компьютерная игра Spore, выпущенная Electronic Arts (EA) в 2008 году, содержала, по мнению многих игроков, чрезмерно навязчивую систему DRM, которую было трудно удалить. Бросайте, это SecuROM. SecuROM чрезмерно ограничил права тех, кто купил игру, например, разрешает установку Spore максимум 3 раза. После 3 раз, если вы все еще хотите установить больше, игроку придется связаться с EA и предоставить компании с такой информацией, как подтверждение покупки игры, причина превышения лимита в 3 установки и другая соответствующая информация. В конечном итоге EA ослабила ограничения DRM в игре, но вскоре после этого им все же пришлось столкнуться с рядом судебных исков о добросовестном использовании .

Apple и ее клиенты также обеспокоены загрузкой фильмов из iTunes — службы загрузки компании. Apple выпустила свои модели персональных ноутбуков Macbook в октябре 2008 года, при этом мало информации о применяемых моделях DRM. Фактически, эти Macbook оснащены системой защиты цифрового контента (HDCP) с высокой пропускной способностью. Не зная об этой технологии, многие клиенты покупали Macbook и пытались воспроизводить фильмы, загруженные из iTunes, на внешних экранах, но вообще не могли их смотреть. HDCP блокирует воспроизведение любых фильмов на аналоговых устройствах, чтобы предотвратить запись контента при копировании программного обеспечения, но большинство клиентов, купивших контент, просто хотят смотреть его на большом экране, а HDCP не позволяет им этого сделать.

стандарты DRM

Не существует общего всеобъемлющего стандарта для DRM. В настоящее время многие компании в секторе цифровых развлечений выбирают простой метод, при котором пользователи не могут копировать, распечатывать, изменять или передавать материалы. Наиболее тревожной проблемой для активистов DRM является тот факт, что нынешние тенденции DRM превосходят защиту, предоставляемую традиционным законом об авторском праве. Например, при воспроизведении DVD некоторые модели DRM не позволяют пропустить трейлер, что не имеет ничего общего с защитой авторских прав. В более неблагоприятном положении, чем потребители, находятся библиотеки и образовательные учреждения, которые хранят и предоставляют цифровой контент, и они могут сильно пострадать, если программное обеспечение DRM будет ограничено. Библиотеки не смогут хранить программное обеспечение с ключом шифрования, ограниченным по времени, и не смогут выдавать взаймы лицензии для конкретных устройств для просмотра контента, используя свою традиционную модель выдачи.

Аргументы против управления авторскими правами на цифровой контент основаны на таких вопросах, как конфиденциальность пользователей, технологические инновации и практика добросовестного использования. Как уже упоминалось, согласно закону об авторском праве, доктрина добросовестного использования дает потребителям право копировать контент, защищенный авторским правом, который они приобрели, для собственного использования. Другие доктрины включают первую продажу , которая позволяет покупателю контента перепродавать или уничтожать приобретенный им контент, и доктрину ограниченного срока , которая ограничивает продолжительность владения авторскими правами по истечении определенного периода времени. Как мы видели в деле Sony-BMG, компания тайно отслеживала действия потребителей и скрывала файлы на компьютерах пользователей, что было вторжением в частную жизнь пользователей. Их можно считать подходами шпионских приложений, а не законной моделью управления авторскими правами. Системы DRM также могут влиять на технологические инновации, поскольку они ограничивают использование и форматы цифрового контента. Сторонние поставщики не смогут разрабатывать продукты и поддерживать утилиты, если компьютерный код в этом программном обеспечении защищен на неопределенный срок с помощью DRM, а потребители также не смогут легально обновлять свое собственное оборудование, если оно защищено программой DRM.

По мнению профессора Эда Фельтена из Принстонского университета, DRM не только влияет на свободное развитие технологий, но и ограничивает свободу слова. Когда в 2001 году профессор Фельтен попытался опубликовать статью о неисправной системе DRM, продюсеры музыкальной индустрии пригрозили подать на него в суд. Некоторые компании утверждают, что его исследование побудит людей обходить программы DRM, что является незаконным в Соединенных Штатах. Закон об авторском праве в цифровую эпоху 1998 года ( DCMA ) гарантирует защиту программы DRM независимо от того, придерживается ли она доктрины добросовестного использования . Группы, борющиеся за права потребителей во многих странах, лоббируют Конгресс с целью внесения поправок в часть закона DCMA , поскольку, согласно DCMA , попытка отключить или обойти DRM является нарушением закона. По мнению защитников прав потребителей, DCMA дает владельцам авторских прав несправедливое преимущество, не устанавливая ограничений на типы программ DRM, которые они могут использовать. По сути, DCMA пропагандирует антиконкуренцию и усложняет потребителям возможность легко наслаждаться контентом, который они уже приобрели.

Учитывая тот факт, что сектор цифрового контента сегодня все больше консолидируется, возможно, нам следует задаться вопросом, существует ли какая-либо система DRM, которая могла бы удовлетворительно удовлетворить интересы как владельцев авторских прав, так и потребителей, или нет. Поскольку DRM станет стандартом во всех секторах, результатом станет то, что эксперты называют «доверенными вычислениями». В этой настройке методы DRM обеспечат защиту контента, защищенного авторским правом, на каждом этапе, от создания контента для загрузки до загрузки и использования контента, пока он находится в руках пользователя. Компьютер автоматически узнает, что пользователю разрешено делать с частью контента, и будет действовать соответствующим образом. С принятием стандартов потребители, по крайней мере, отчасти выиграют, поскольку медиафайлы с кодировкой DRM можно будет использовать на всех типах устройств. Будем надеяться, что в будущем издатели смогут найти наиболее оптимальный способ совместить интересы правообладателей, которыми они сами являются, с интересами пользователей авторских прав, являющихся потребителями. !