По мнению экспертов по безопасности, с развитием мультиоблачных сред появился ряд передовых методов обеспечения безопасности , и есть несколько важных шагов, которые должны предпринять все организации при разработке своих стратегий собственной безопасности.

Утечка данных или предупреждение о злоумышленнике заставят службы безопасности более активно локализовать ущерб и выявить причину.

Эта задача всегда сложна, даже если настоящий ИТ-специалист выполняет все операции в своей собственной инфраструктуре. Эта задача становится все более сложной, поскольку организации переносят большую часть своих рабочих нагрузок в облако, а затем к нескольким поставщикам облачных услуг.

Отчет об облачных операциях за 2018 год от RightScale, поставщика облачных услуг, показал, что 77% спе��иалистов в области технологий (что эквивалентно 997 респондентам) заявили, что облачная безопасность является проблемой, а 29% из них сказали, что это очень большая проблема.

Эксперты по безопасности говорят, что они не удивлены, особенно если учесть, что 81% респондентов опроса RightScale используют мультиоблачную стратегию.

«Мультиоблачные среды усложнят процесс внедрения и управления средствами безопасности», — сказал Рон Леффертс, управляющий директор и руководитель технологического консалтинга в консалтинговой фирме Protiviti.

Он и другие руководители по безопасности говорят, что организации агрессивно подходят к поддержанию высокого уровня безопасности, перемещая все больше рабочих нагрузок в облако.

Основные проблемы мультиоблачной безопасности

Проблема мультиоблачной безопасности

Но им также следует признать, что мультиоблачные среды сопряжены с дополнительными проблемами, которые необходимо решить. Это часть комплексной стратегии безопасности.

«В этом многооблачном мире координация является обязательным условием», — говорит Кристос К. Димитриадис, директор и бывший председатель правления ISACA, профессиональной ассоциации, занимающейся управлением ИТ, между технологиями и человеческим интеллектом. Теперь в случае возникновения инцидента необходимо обеспечить координацию действий всех субъектов для выявления нарушений, их анализа и разработки планов улучшений для более эффективного контроля».

Ниже приведены три элемента, которые, по мнению экспертов, представляют собой сложную стратегию безопасности для мультиоблачных сред.

- Возрастающая сложность . Координация политик безопасности, процессов и ответов нескольких облачных провайдеров и значительно расширенной сети точек подключения усложняет ситуацию.

«Расширения центров обработки данных есть во многих местах по всему миру», — сказал Хуан Перес-Этчегойен, исследователь и сопредседатель рабочей группы по безопасности ERP в некоммерческой торговой организации Cloud Security Alliance (CSA). И тогда вы должны соблюдать правила всех стран или регионов, где вы размещаете центр обработки данных. Количество нормативных актов велико и продолжает расти. Эти правила продвигают меры контроля и механизмы, которые компании должны внедрить. Все это усложняет способы защиты данных».

- Отсутствие прозрачности : ИТ-организации часто не знают обо всех облачных сервисах, используемых сотрудниками, которые могут легко игнорировать бизнес-стратегии ИТ и незаметно приобретать программные услуги в качестве услуги или других облачных услуг.

«Поэтому мы пытаемся защитить данные, услуги и сам бизнес, не имея при этом четкого понимания того, где находятся данные», — сказал г-н Димитриадис.

- Новые угрозы . По мнению Джеффа Спиви, основателя и генерального директора консалтинговой фирмы Security Risk Management Inc, лидеры корпоративной безопасности также должны осознавать, что быстро развивающаяся мультиоблачная среда может породить новые угрозы.

«Мы создаем что-то новое, обо всех уязвимостях которого мы еще не знаем. Но мы можем обнаружить эти уязвимости по мере продвижения вперед», — сказал он.

Создайте мультиоблачную стратегию

По мнению экспертов по безопасности, с развитием мультиоблачных сред появился ряд передовых методов обеспечения безопасности, и есть несколько важных шагов, которые должны предпринять все организации при разработке своих стратегий собственной безопасности.

Первое, что нужно сделать, — это определить все облака, в которых «находятся» данные, и убедиться, что в организации имеется надежная программа управления данными — «полная картина данных и их услуг, а также ИТ-активов, связанных со всеми типами информации» ( по словам г-на Димитриадиса).

Г-н Димитриадис также является руководителем отдела информационной безопасности, соответствия информации и защиты интеллектуальной собственности в INTRALOT Group, операторе игр и поставщике решений, признал, что эти предложения по безопасности предусмотрены не только для мультиоблачных сред.

Однако, по его словам, наличие этих базовых мер становится более важным, чем когда-либо, поскольку данные перемещаются в облако и охватывают несколько облачных платформ.

Статистика показывает, почему так важно иметь надежную базу безопасности. В отчете KPMG и Oracle об облачных угрозах за 2018 год, в котором были опрошены 450 специалистов по безопасности и ИТ, сообщается, что 90% предприятий классифицируют половину своих данных как облачные, поскольку они являются конфиденциальными.

В отчете также показано, что 82% респондентов обеспокоены тем, что сотрудники не соблюдают политики облачной безопасности, а 38% испытывают проблемы с обнаружением и реагированием на инциденты, связанные с облачной безопасностью.

Чтобы бороться с такими ситуациями, компаниям следует классифицировать информацию, чтобы создать несколько уровней безопасности, говорит Рамсес Гальего, руководитель ISACA и евангелист в офисе технического директора Symantec. Это говорит нам о том, что не все данные требуют одинакового уровня доверия и проверки для доступа или блокировки.

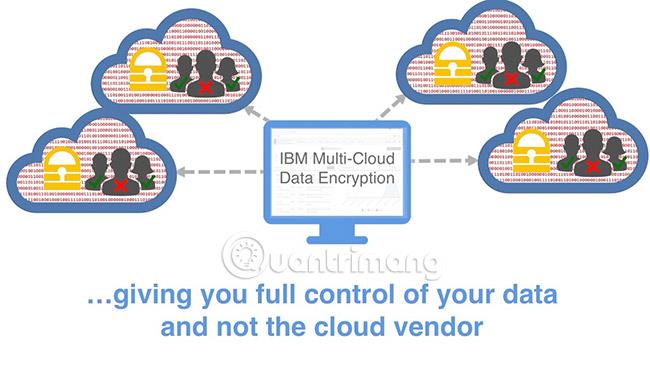

Эксперты по безопасности также советуют предприятиям внедрять другие разумные меры безопасности на базовых уровнях, необходимые для защиты мультиоблачных сред. В дополнение к политикам классификации данных Gallego рекомендует использовать решения для шифрования, идентификации и управления доступом (IAM), такие как двухфакторная аутентификация .

Предприятиям необходимо стандартизировать политики и структуры, чтобы обеспечить единообразное применение и максимально автоматизировать их, чтобы ограничить отклонения от этих стандартов безопасности.

«Уровень усилий, которые прикладывает компания, будет зависеть от риска и чувствительности данных. Поэтому, если вы используете облако для хранения или обработки неконфиденциальных данных, вам не нужен тот же подход к безопасности, что и для облака, хранящего важную информацию», — сказал г-н Гадиа.

Он также отметил, что стандартизация и автоматизация очень эффективны. Эти меры не только сокращают общие затраты, но и позволяют руководителям служб безопасности направлять больше ресурсов на более важные задачи.

По мнению экспертов, такие основополагающие элементы должны стать частью более широкой и сплоченной стратегии. Обратите внимание, что предприятия преуспеют, если примут структуру для управления задачами, связанными с безопасностью. Общие структуры включают NIST Национального института стандартов и технологий; Цели контроля ISACA для информационных технологий (COBIT); Серия ISO 27000; и Матрица управления облаком (CCM) Альянса облачной безопасности.

Установите ожидания для поставщиков

По словам г-на Димитриадиса, выбранная структура ориентирована не только на бизнес, но и на поставщиков.

«Что нам нужно сделать, так это объединить эти платформы с поставщиками облачных услуг. После этого вы сможете обеспечить контроль над данными и услугами, которые вы пытаетесь защитить», — уточнил он.

Эксперты по безопасности говорят, что переговоры с поставщиками облачных услуг и последующие соглашения об обслуживании будут касаться изоляции данных и способов их хранения. Они будут сотрудничать и координировать свои действия с другими поставщиками облачных услуг, а затем предоставлять услуги предприятиям.

Важно иметь четкое представление о том, какие услуги вы получаете от каждого поставщика и есть ли у них возможности управлять этими услугами и эксплуатировать их.

«Будьте конкретны в том, чего вы ожидаете и как этого добиться», — добавляет г-н Спиви. «Необходимо четко понимать, какие услуги вы получаете от каждого поставщика и есть ли у них возможности управлять ими и эксплуатировать их».

Но, по словам г-на Гальего, не оставляйте вопросы безопасности поставщикам услуг облачных вычислений .

Поставщики облачных услуг часто продают свои услуги, подчеркивая, что они могут сделать от имени корпоративных клиентов, и часто включают в себя услуги безопасности. Но этого недостаточно. Помните, что эти компании занимаются предоставлением услуг облачных вычислений, а не специализируются в области безопасности.

Поэтому он утверждает, что руководители предприятий по обеспечению безопасности должны строить свои планы безопасности на детальном уровне, например, кто имеет доступ к чему, когда и как. Затем передайте его каждому поставщику облачных услуг, чтобы они помогли реализовать эти планы.

Он также добавил: «Поставщикам облачных услуг необходимо завоевать доверие клиентов».

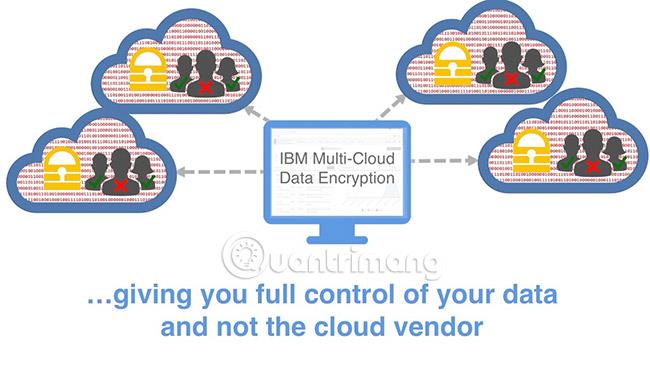

Используйте современные новые технологии

Политики, управление и даже разумные меры безопасности, такие как двухфакторная аутентификация, необходимы, но недостаточны для решения сложностей, возникающих при распределении рабочих нагрузок в нескольких облаках.

Предприятия должны внедрять новые технологии, позволяющие командам корпоративной безопасности лучше управлять и реализовывать свои стратегии мультиоблачной безопасности.

Г-н Гальего и другие исследователи указывают на такие решения, как Cloud Access Security Brokers (CASB), программный инструмент или услугу, которая находится между локальной инфраструктурой организации и инфраструктурой облачного провайдера. сопоставление учетных данных, сохранение информации об устройстве, шифрование и обнаружение вредоносного ПО .

Инструмент также перечисляет технологии искусственного интеллекта, а затем анализирует сетевой трафик для точного обнаружения аномальных явлений, требующих внимания человека, тем самым ограничивая количество инцидентов, которые необходимо проверить или заменить, а затем перенаправляет эти ресурсы на инциденты, которые могут иметь серьезные последствия. .

Эксперты называют продолжающееся использование автоматизации ключевой технологией для оптимизации безопасности в мультиоблачной среде. Как также отметил г-н Спиви: «Успешные организации — это те, которые автоматизируют многие части и сосредотачиваются на управлении и управлении».

Кроме того, Спиви и другие исследователи говорят, что, хотя конкретные технологии, используемые для защиты данных с помощью многих облачных сервисов, таких как CASB, могут быть уникальными для мультиоблачной среды. Эксперты подчеркивают, что общий принцип безопасности следует за целью долгосрочного подхода как людей, так и технологий для построения лучшей стратегии.

«Мы говорим о разных технологиях и сценариях, больше ориентированных на данные, но это одни и те же концепции, которые вам придется реализовать», — сказал Перес-Этчегойен, также технический директор Onapsis.know. «Технический подход будет разным для каждой мультиоблачной среды, но общая стратегия будет одинаковой».

Узнать больше: