Технология Trusted Platform Module (TPM) предназначена для обеспечения аппаратных функций, связанных с безопасностью. Чип TPM — это защищенный криптографический процессор, предназначенный для выполнения криптографических операций. Чип включает в себя несколько механизмов физической безопасности, что делает его устойчивым к несанкционированному вмешательству, а вредоносное ПО не может вмешиваться в функции безопасности TPM.

В этом руководстве показано, как проверить, есть ли на вашем ПК с Windows аппаратный чип безопасности Trusted Platform Module (TPM), а также просмотреть сведения и версию TPM, если да.

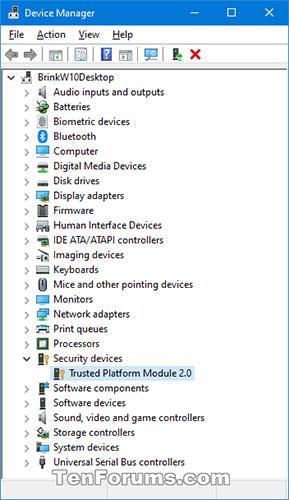

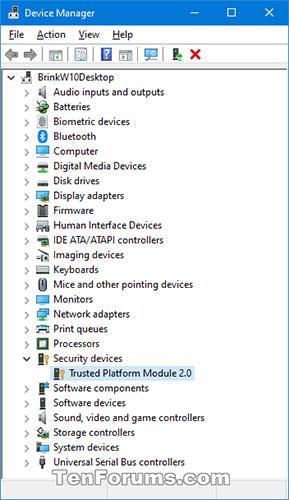

Посмотрите, есть ли на вашем компьютере TPM и сведения о TPM в диспетчере устройств.

1. Откройте Диспетчер устройств .

2. Посмотрите, есть ли у вас в списке устройства безопасности . Если да, разверните его, чтобы увидеть, есть ли у вас устройство доверенного платформенного модуля с номером версии (например, 2.0).

Посмотрите, есть ли у вас в списке устройства безопасности.

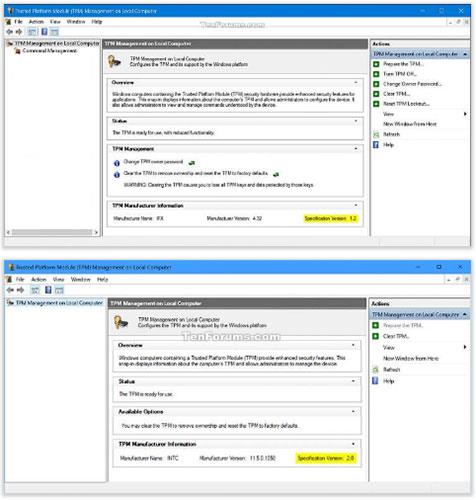

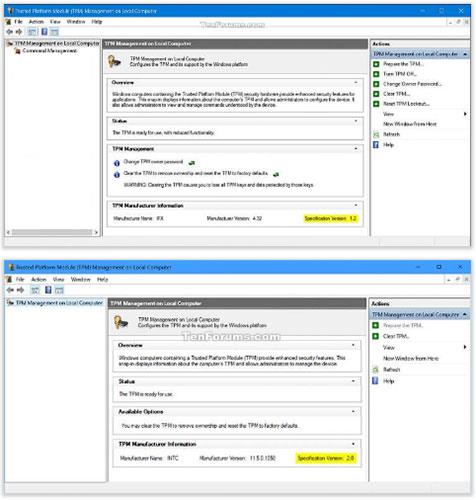

Проверьте, есть ли на вашем компьютере TPM и сведения о TPM в консоли управления TPM.

1. Нажмите клавиши Win+ R, чтобы открыть «Выполнить» , введите tpm.msc в «Выполнить» и нажмите «ОК» , чтобы открыть «Управление TPM».

2. Посмотрите, показывает ли консоль управления TPM, что на компьютере есть TPM.

Нет доверенного платформенного модуля

Есть ТПМ

Посмотрите, есть ли на вашем компьютере TPM и сведения о TPM в настройках прошивки BIOS или UEFI.

1. Загрузите компьютер в BIOS или установите прошивку UEFI .

2. Посмотрите, есть ли у вас параметр Trusted Platform Module (TPM) или PTT , который можно включить или отключить.

Посмотрите, есть ли у вас параметр Trusted Platform Module (TPM) или PTT, который можно включить или отключить.

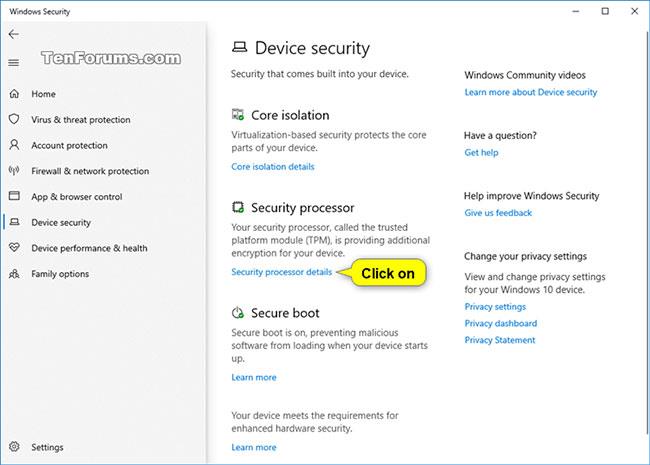

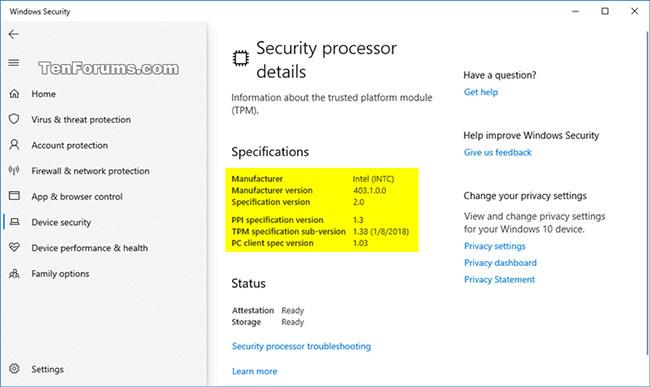

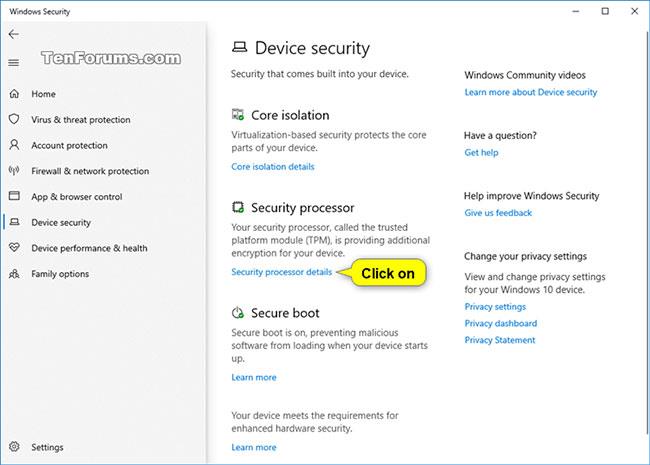

Проверьте, есть ли на вашем компьютере доверенный платформенный модуль и сведения о доверенном платформенном модуле в разделе «Безопасность Windows».

1. Откройте «Безопасность Windows» и щелкните значок «Безопасность устройства».

Нажмите значок «Безопасность устройства».

2. Нажмите ссылку «Сведения об процессоре безопасности» в разделе «Обработчик безопасности».

Нажмите ссылку «Сведения об процессоре безопасности».

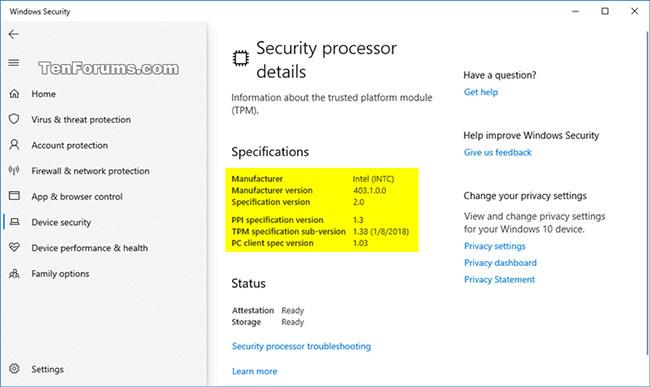

3. Если на вашем компьютере есть TPM, вы увидите общую информацию о нем.

Если на вашем компьютере есть TPM, вы увидите его обзор.

4. По завершении вы можете закрыть Безопасность Windows.

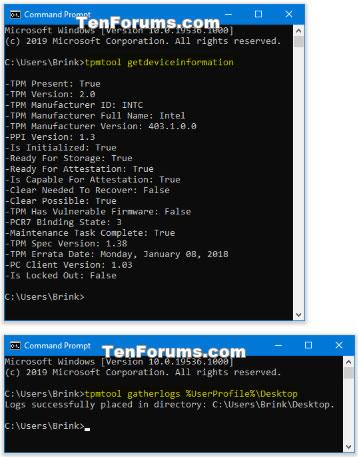

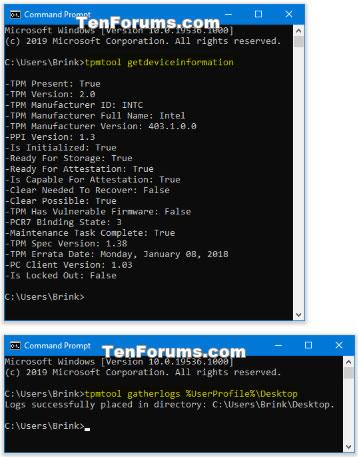

Посмотрите, есть ли на вашем компьютере TPM и сведения о TPM в командной строке.

1. Откройте командную строку .

2. Скопируйте и вставьте приведенную ниже команду, которую вы хотите использовать, в командную строку и нажмите Enter.

Чтобы экспортировать общие сведения о TPM в командной строке, введите команду:

tpmtool getdeviceinformation

Чтобы экспортировать более подробную информацию о TPM в файл TpmInformation.txt на рабочем столе, введите команду:

tpmtool gatherlogs %UserProfile%\Desktop

Соберите журналы TPM и разместите их на рабочем столе. Файлы, которые могут быть созданы:

- TpmEvents.evtx

- Тпминформация.txt

- SRTMBoot.dat

- SRTMResume.dat

- DRTMBoot.dat

- DRTMResume.dat

Подробности о TPM см. в командной строке.

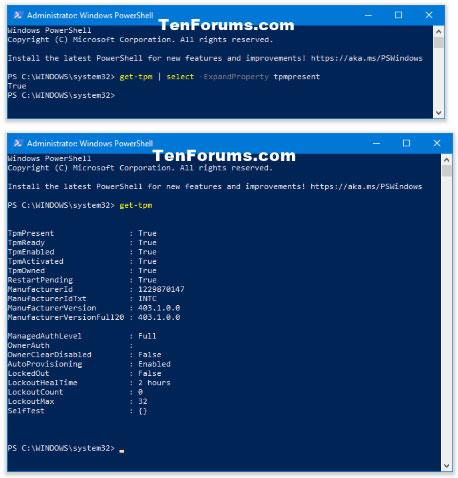

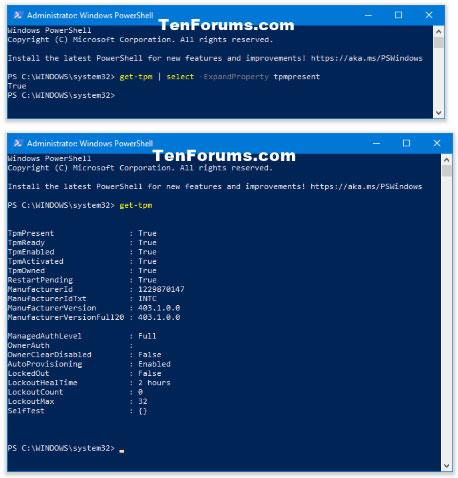

Посмотрите, есть ли на вашем компьютере TPM и сведения о TPM в PowerShell.

Примечание . Для использования этой опции вы должны войти в систему как администратор.

1. Откройте PowerShell с правами администратора .

2. Скопируйте и вставьте приведенную ниже команду, которую вы хотите использовать, в PowerShell, затем нажмите, чтобы просмотреть Enterрезультаты «Истина » или «Ложь» , отправленные в TPM.

(Подробно)

get-tpm

(Нет подробностей)

get-tpm | select -ExpandProperty tpmpresent

Просмотр сведений о TPM в PowerShell