Наряду с вирусами, программы-вымогатели также представляют собой опасную угрозу для компьютерных систем и быстро распространяются по всему миру. Чтобы частично предотвратить эту атаку, на каждом компьютере необходимо установить программу защиты от вымогателей или антивирусное программное обеспечение .

Trend Micro RansomBuster — это инструмент для обнаружения подозрительных файлов или программного обеспечения на компьютерах для уведомления пользователей. Кроме того, инструмент также имеет функцию блокировки распространения программ-вымогателей, если компьютер заражен важными папками. В статье ниже рассказывается, как использовать Trend Micro RansomBuster на вашем компьютере.

Как защититься от программ-вымогателей на вашем компьютере

Шаг 1:

Нажмите на ссылку ниже, чтобы загрузить и установить программное обеспечение Trend Micro RansomBuster на свой компьютер.

- https://ransombuster.trendmicro.com/

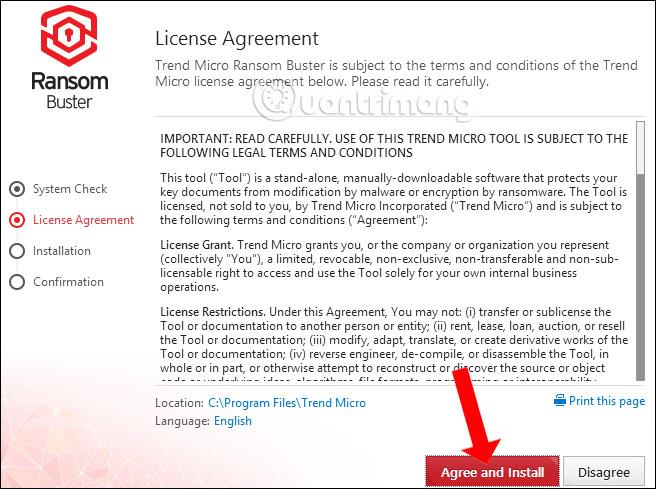

Шаг 2:

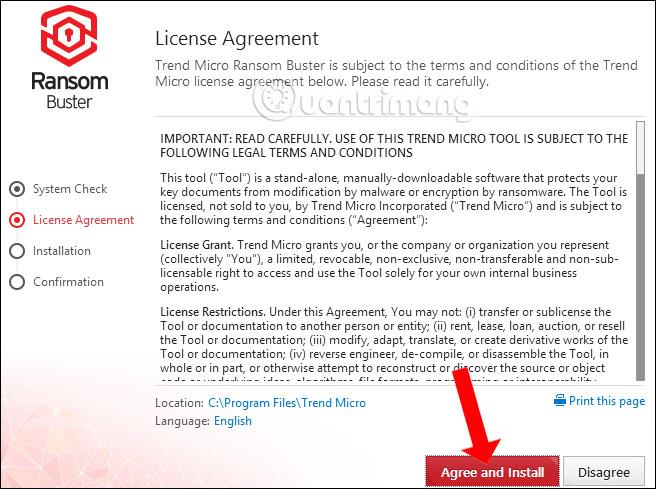

Подождите, пока появится инструмент проверки системы, затем нажмите «Принять и установить» , чтобы согласиться с условиями.

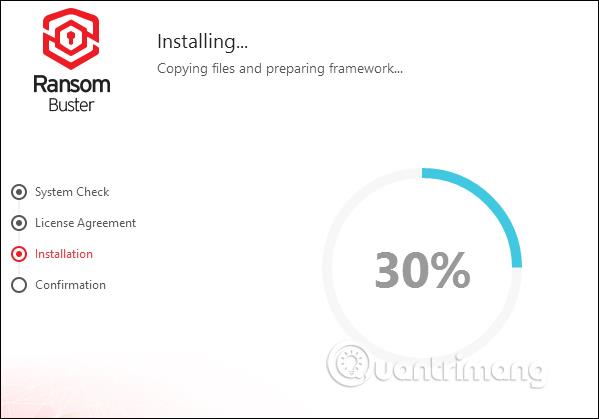

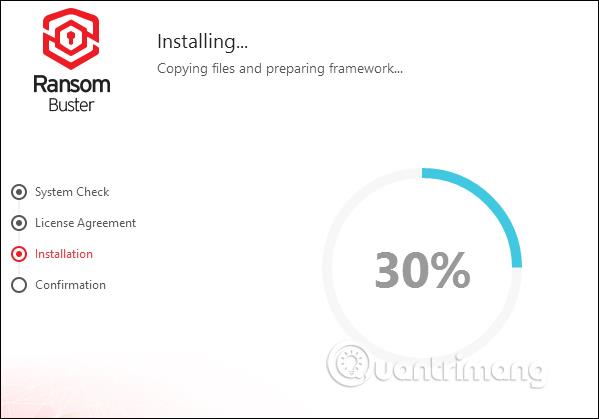

Дождитесь завершения процесса установки программного обеспечения Trend Micro RansomBuster.

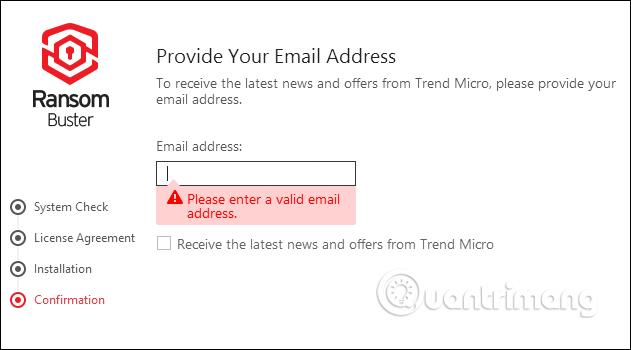

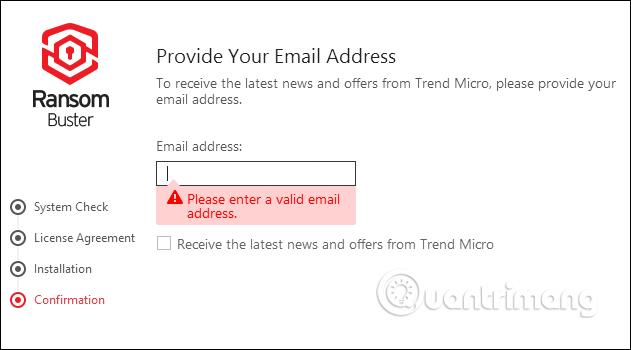

Инструмент попросит пользователей ввести свой адрес электронной почты, чтобы подтвердить свою учетную запись, а также получить новую информацию от производителя. Введите адрес электронной почты и нажмите «Готово» ниже.

Шаг 3:

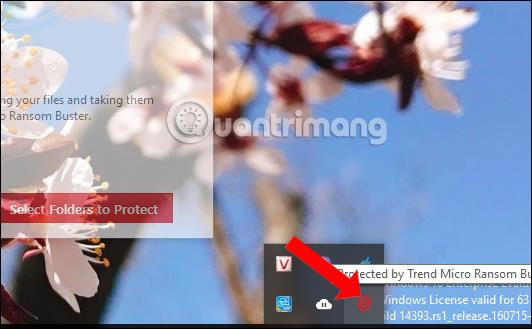

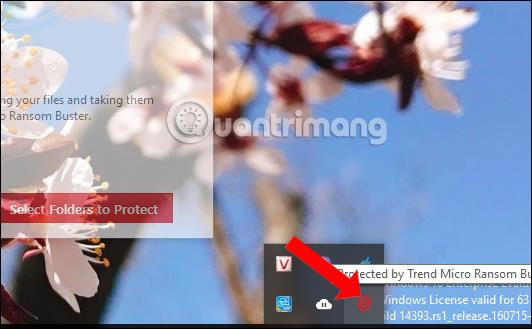

Программа запускается автоматически при запуске и находится на панели задач компьютера.

В главном интерфейсе программного обеспечения нажмите «Выбрать папки для защиты» . По умолчанию программа защищает все файлы и папки, расположенные в папке «Документы».

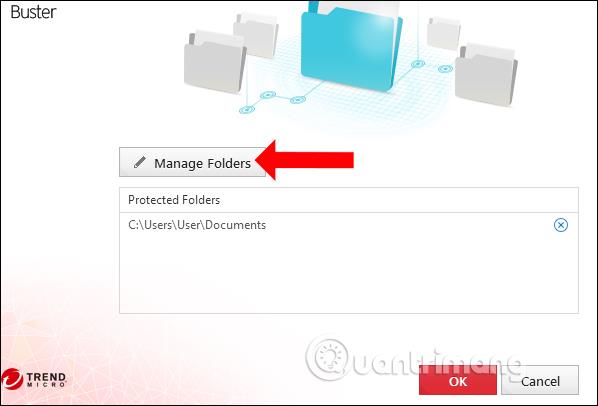

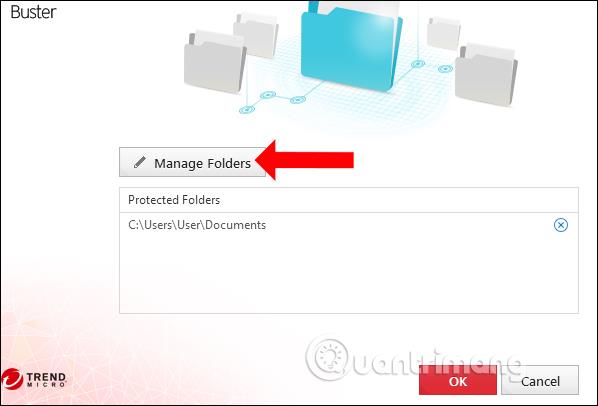

Чтобы добавить новую папку, нажмите «Управление папками» .

Шаг 4:

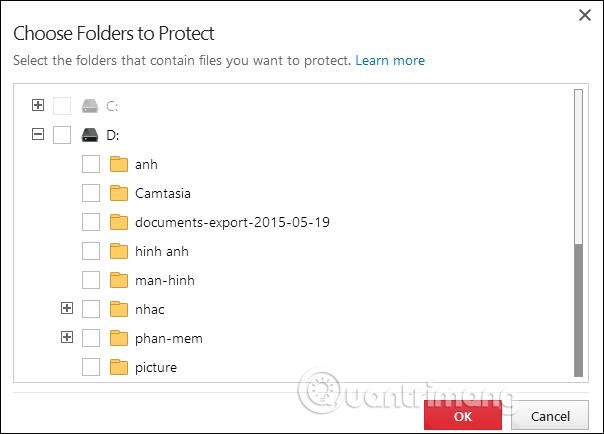

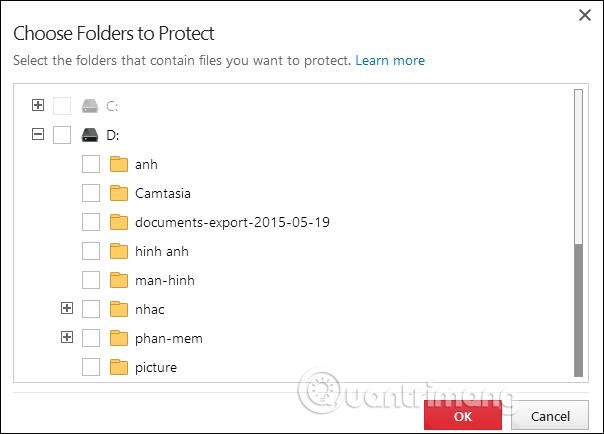

Отображает интерфейс выбора папок. Нажмите значок плюса, чтобы расширить выбор. Установите флажок , чтобы выбрать папку, которую хотите защитить, а затем нажмите «ОК» ниже.

В результате вы увидите папку, отображаемую в интерфейсе Trend Micro RansomBuster. Если вы хотите уничтожить папку, которую хотите защитить, щелкните значок X. Нажмите «ОК», чтобы продолжить.

Шаг 5:

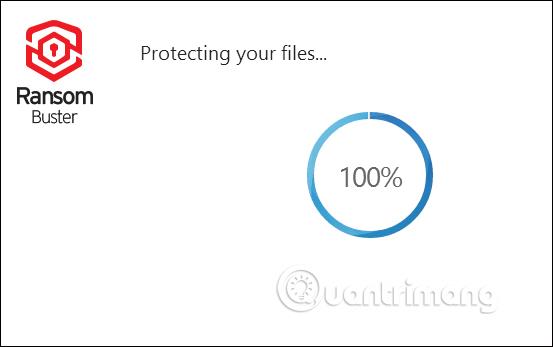

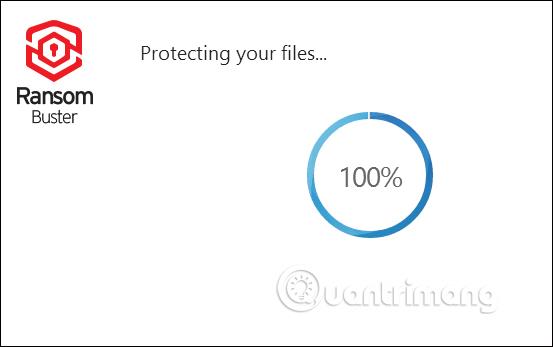

Затем инструмент приступит к установке режима безопасности для выбранной папки.

Общее количество файлов в защищенной папке будет отображаться в интерфейсе программного обеспечения.

Шаг 6:

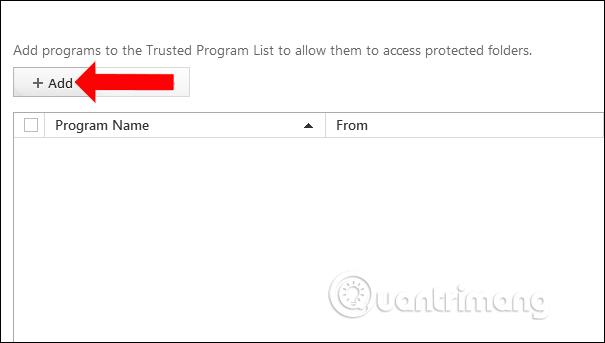

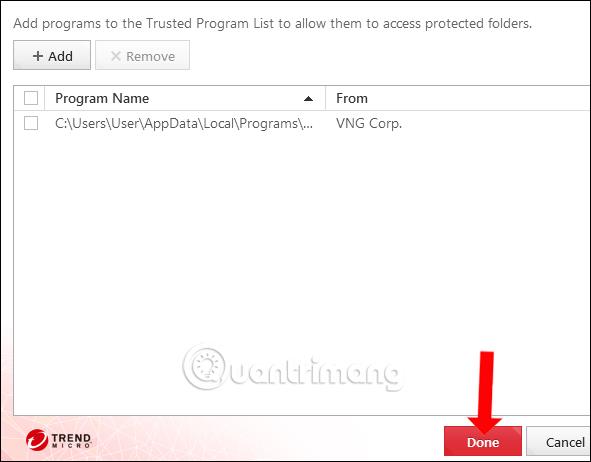

Кроме того, если вы доверяете определенным приложениям, вы можете добавить разрешения, позволяющие этим приложениям получать доступ к защищенным файлам или папкам, в разделе «Список доверенных программ» .

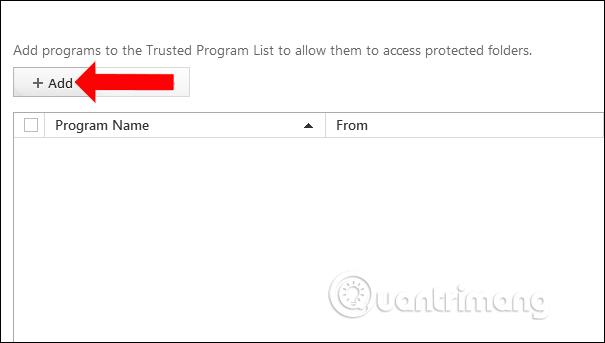

Шаг 7:

Отобразите интерфейс добавления приложений, нажмите кнопку «Добавить» .

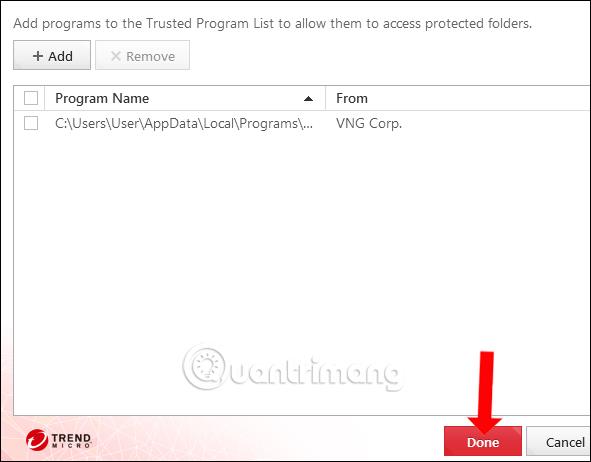

Нажмите кнопку «Обзор» , чтобы найти приложение, установленное на вашем компьютере.

После этого пользователь увидит в папке установочный файл приложения. Нажмите Готово , чтобы сохранить. Если вы хотите удалить доверенное приложение, выберите файл и нажмите «Удалить», чтобы удалить файл.

Trend Micro RansomBuster будет автоматически работать в фоновом режиме в системе для поиска странного программного обеспечения, имеющего доступ к защищенным файлам или папкам. После этого у вас будет больше возможностей заблокировать доступ приложения или поместить эту программу в доверенное приложение для доступа.

Узнать больше:

Желаю вам успехов!