В этой статье объясняется, как использовать окно терминала PuTTY в Windows, как настроить PuTTY, как создавать и сохранять конфигурации и какие параметры конфигурации изменять. В этой статье также рассматриваются более сложные темы, такие как настройка аутентификации с открытым ключом.

Загрузить и установить

Скачать программное обеспечение для платформы Windows можно здесь . Подробную инструкцию по установке смотрите в статье: Как установить PuTTY в Windows .

Запустите PuTTY и подключитесь к серверу.

Если вы решите создать ярлык на рабочем столе во время установки, вы можете открыть программу, просто (дважды) щелкнув этот ярлык. Если нет, откройте программное обеспечение из меню «Пуск» Windows.

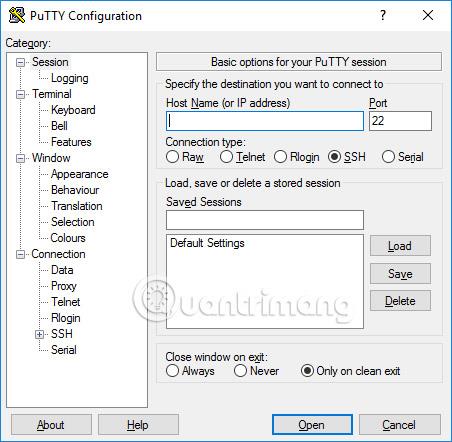

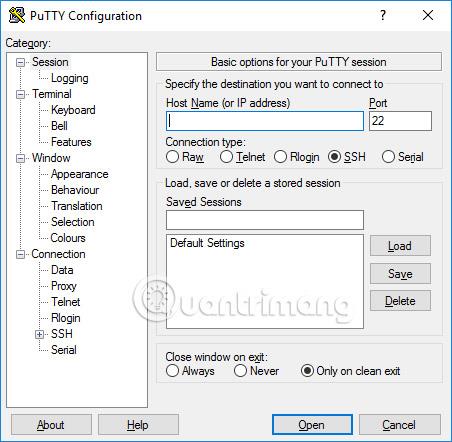

При запуске программного обеспечения открывается окно под названием «Конфигурация PuTTY» . Это окно имеет окно конфигурации слева, поле имени хоста (или IP-адреса ) и другие параметры в центре, а также окно для сохранения сеансов в правом нижнем углу.

Для простоты использования все, что вам нужно сделать, это ввести доменное имя или IP-адрес хоста, к которому вы хотите подключиться, в поле « Имя хоста» и нажать «Открыть » (или нажать Enter). Доменное имя будет выглядеть примерно так: Student.example.edu. IP-адрес будет выглядеть как 78.99.129.32.

Если у вас нет сервера

Если у вас нет сервера для подключения, вы можете попробовать Tectia SSH в Windows или OpenSSH в Linux.

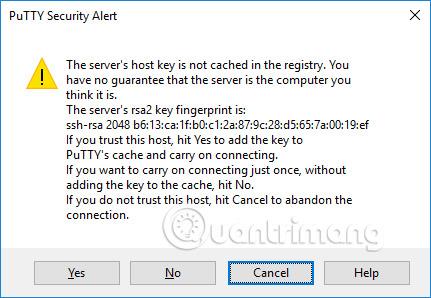

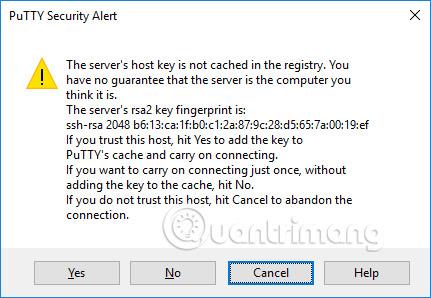

Диалоговое окно с предупреждением системы безопасности

Когда вы подключаетесь к серверу в первый раз, вы можете увидеть диалоговое окно с предупреждением безопасности PuTTY о том, что ключ хоста сервера не хранится в реестре. Это нормально при первом подключении к серверу. Если вы получаете это сообщение при подключении к серверу, это также может означать, что кто-то пытается атаковать ваше соединение и украсть пароли, используя атаку «человек посередине».

Но как было сказано, при первом подключении это нормально и нужно просто нажать Да. Если нет, вы можете проверить отображаемый отпечаток ключа и убедиться, что он совпадает с отпечатком, используемым сервером. На самом деле почти никто этого не делает, потому что в любом случае безопаснее использовать подходящее решение для управления ключами SSH.

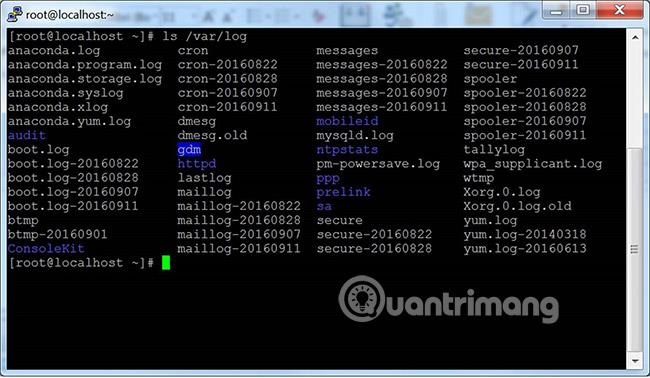

Окно терминала и данные для входа

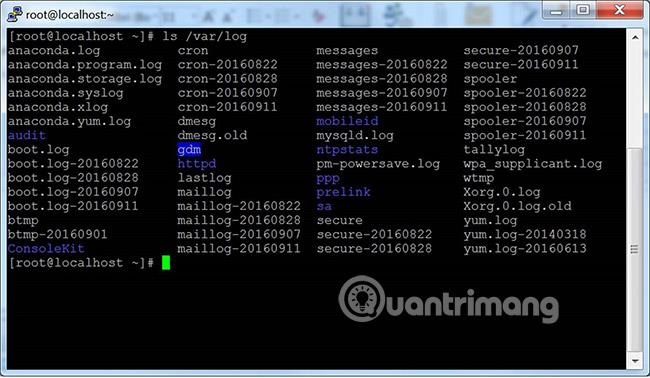

После предупреждения безопасности вы увидите окно терминала. По умолчанию это черное и очень безвкусное окно. Сначала он запросит у вас имя пользователя и пароль. После этого вы получите командную строку на сервере.

Вы можете ввести текст в окне терминала. Теперь вы подключены к серверу, и все, что вы вводите в окно терминала, будет отправлено на сервер. Ответ сервера также отображается в этом окне. Вы можете запустить любое текстовое приложение на сервере, используя окно терминала. Сеанс завершается при выходе из оболочки командной строки на сервере (обычно путем ввода команды exit в командной строке или нажатия Ctrl+D). Альтернативно вы можете принудительно завершить сеанс, закрыв окно терминала.

Параметры конфигурации и профили сохраняются.

Окно начальной настройки содержит множество опций. Большинство из них не нужны для общего использования.

Порт

Поле порта указывает порт TCP/IP для подключения. Для SSH это порт, на котором работает SSH-сервер. Обычно значение равно 22. Если по какой-то причине вам необходимо подключиться к какому-то другому порту, просто измените это значение. Однако обычно только разработчики меняют это значение на другое, но некоторые компании также запускают SSH-серверы в нестандартных портах или запускают несколько SSH-серверов на одном сервере в разных портах.

Тип соединения

Выбор типа подключения практически никогда не требует изменения. Просто оставьте это как SSH. SSH — это безопасный зашифрованный протокол связи, разработанный для обеспечения максимальной защиты ваших паролей и данных.

Необработанные соединения могут использоваться разработчиками для тестирования соединений сокетов TCP/IP (например, при разработке сетевых приложений, которые прослушивают порты TCP/IP).

Telnet — это старый протокол, который почти никогда не используется, если только вы не управляете оборудованием старше 10 лет. Telnet небезопасен. Пароли передаются по сети в незашифрованном виде. И, конечно же, злоумышленники могут легко подслушать информацию и украсть имена пользователей и пароли. Rlogin — старый протокол со схожими недостатками.

Последовательный порт — это еще один механизм связи для подключения компьютеров к периферийным устройствам. Большинство персональных компьютеров сегодня больше не имеют последовательных портов, но они все еще иногда используются для управления физическими устройствами, приборами, машинами или коммуникационным оборудованием. Другое использование последовательного порта — отладка операционных систем или встроенного программного обеспечения.

Загрузка, сохранение или удаление сохраненного сеанса

Этот раздел позволяет сохранить настройки как именованный профиль. Просто введите имя нового профиля в поле «Сохраненные сеансы» и нажмите «Сохранить» , чтобы создать новый профиль. Имя вашего сервера и другие настройки сохраняются в профиле.

Сохраненные профили отображаются в большом поле ниже. Первоначально он будет содержать только настройки по умолчанию. Сохраненный вами профиль будет включен туда. Выберите профиль и нажмите «Загрузить» , чтобы использовать ранее сохраненный профиль. Выберите профиль и нажмите «Удалить» , чтобы удалить профиль, который больше не нужен.

Закройте окно командой выхода.

Наконец, закрытие окна терминала с помощью команды выхода указывает, закрывается ли окно терминала автоматически при разрыве соединения. Нет необходимости менять его по сравнению со значением по умолчанию « Только при чистом выходе».

Параметры конфигурации в левом окне

Другие параметры вы можете найти на левой панели под названием «Категория». Выберите категорию здесь, и в правом окне отобразятся параметры конфигурации, соответствующие этой категории. Отображаемые параметры начинают относиться к категории «Сеанс».

Здесь описаны только соответствующие опции. Вариантов много, и большинство из них никогда не будут использованы.

Опции терминала

Параметры в этой категории влияют на эмуляцию терминала и раскладку клавиатуры. Они в основном не требуют пояснений и здесь не рассматриваются. Очень немногим людям нужно прикасаться к этим опциям. Некоторые люди могут изменить способ обработки символа звонка, или люди, использующие менее известные операционные системы, могут изменить то, что отправляется клавишей возврата , или удалить символ.

Опции в окне терминала

Параметры, влияющие на внешний вид и поведение окна терминала. Также можно указать, как символы преобразуются при выводе, и выбрать шрифты и цвета для окна.

Варианты подключения

Среди вариантов подключения могут оказаться полезными параметры «Данные» . Имя пользователя для автоматического входа будет идентифицировать вошедшего в систему пользователя, поэтому его не придется вводить каждый раз при входе в систему. Опция «Прокси» редко бывает полезной для домашних пользователей, но может быть необходима в компаниях, которые не разрешают исходящие подключения к Интернету без использования прокси-серверов SOCKS или других подобных механизмов. Не волнуйтесь, если вы не знаете, что такое SOCKS-прокси , просто выйдите из этого раздела.

Записи Telnet , Rlogin и Serial содержат параметры только для этих протоколов, и очень немногие люди их используют.

Однако параметры SSH важны и полезны для некоторых людей. Обычному пользователю или студенту не нужно о них беспокоиться. Но если вы хотите использовать аутентификацию с открытым ключом, они необходимы. Обратите внимание, что вам нужно открыть настройки SSH, щелкнув маленький значок [+] . В противном случае вы не увидите всех вариантов.

Обмен ключами, ключи хоста и параметры шифрования

Вы почти никогда не захотите прикасаться к опциям Kex (обмен ключами), Host Keys или Cipher. Все они имеют разумные значения по умолчанию, и большинство людей недостаточно разбираются в кодировании, чтобы выбрать лучшее. Так что просто игнорируйте эти варианты, если вы действительно не знаете, что делаете.

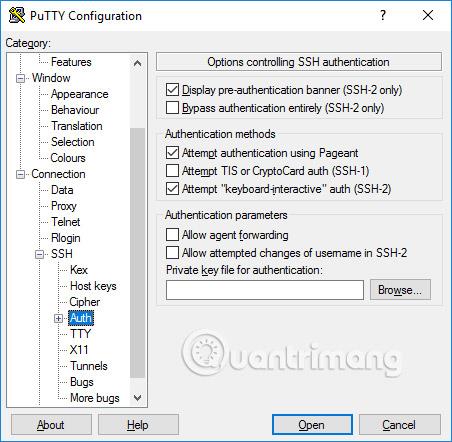

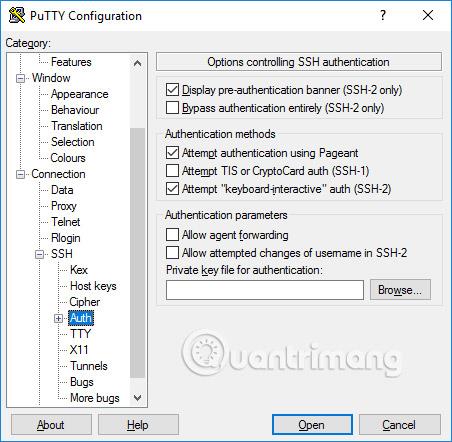

Параметры аутентификации — аутентификация с открытым ключом

Поддерево Auth содержит ряд опций, которые могут быть полезны. При нажатии кнопки «Аутентификация» отображается окно «Параметры» , которое управляет аутентификацией SSH. Чтобы включить аутентификацию с открытым ключом, просто сгенерируйте ключ SSH, а затем нажмите кнопку «Обзор» в поле параметров аутентификации в правом среднем углу этого окна конфигурации. Опытные пользователи также могут установить флажок Разрешить пересылку агента , чтобы использовать единый вход на основе ключа.

Большинству пользователей не нужно создавать ключ SSH и не нужно знать, что такое аутентификация с открытым ключом. Однако системным администраторам следует изучить и ознакомиться с управлением ключами SSH и убедиться, что в их организации реализованы процессы предоставления и завершения, а также проверка наличия соответствующих ключей SSH.

Аутентификация Active Directory (GSSAPI/Kerberos)

Одной из замечательных особенностей PuTTY является поддержка единого входа в активный каталог. Технически он использует протокол Kerberos через программный интерфейс GSSAPI. В протоколе SSH этот механизм называется аутентификацией GSSAPI. Бизнес-пользователи, использующие аутентификацию Kerberos (например, через Centrify или Quest Authentication Services, также известные как Vintela), могут захотеть воспользоваться этой возможностью единого входа. Другим пользователям не стоит об этом беспокоиться. Настройки аутентификации GSSAPI вы можете найти в разделе SSH/Auth. Обратите внимание: вам необходимо развернуть раздел «Аутентификация» , щелкнув значок [+] , чтобы увидеть параметры GSSAPI.

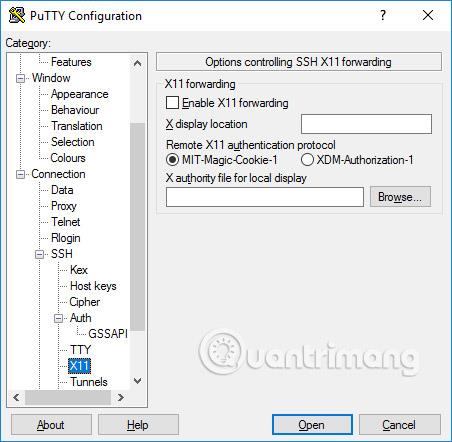

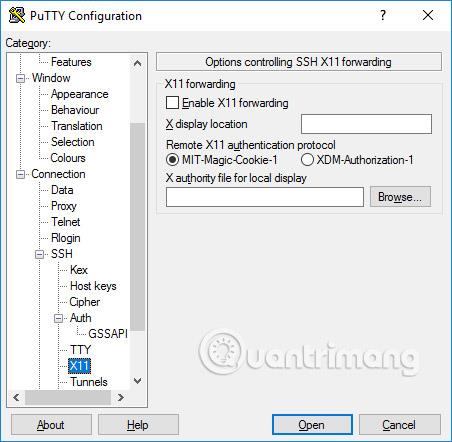

Параметры пересылки X11

X11 — протокол и система для запуска графических приложений в Unix и Linux . Он поддерживает удаленный запуск графических приложений через внешнюю сеть.

PuTTY не реализует сервер X11 (со стороны дисплея), но может работать с рядом других продуктов, реализующих функции X-сервера в Windows. Популярная бесплатная альтернатива — XMing.

Чтобы использовать сервер X11, вам необходимо выбрать «Включить пересылку X11» и ввести localhost:0.0 в поле «Местоположение отображения X ». Вам не нужно беспокоиться о других настройках.

Варианты туннелирования

Последняя категория параметров конфигурации, которую мы обсудим, — это туннели. Они используются для настройки туннелирования SSH, также известного как переадресация портов SSH. Эту панель можно использовать для определения переадресации соединения. Переходы сохраняются в профилях.

Чтобы добавить локальный переадресатор (т. е. порт TCP/IP на локальном компьютере перенаправляется на порт на удаленном компьютере или на компьютер, доступный с удаленного компьютера), в поле Исходный порт введите исходный порт , компьютер пункт назначения и порт (например, www.dest.com:80) в поле «Назначение» и выберите «Локальный». Нажмите Добавить.

Чтобы добавить переадресацию удаленного порта (то есть порт TCP/IP на удаленном компьютере, который перенаправляется на порт на локальном компьютере или на компьютер, доступный с локального компьютера), укажите исходный порт на целевом компьютере и Пункт назначения доступен с локального компьютера (вашего компьютера).

Обычно вам не нужно проверять локальные порты , которые принимают соединения с других хостов, или удаленные порты. Однако если подключение к порту перенаправлено из сети, а не с локального хоста (localhost), то вам необходимо проверить эти порты. Существует небольшой риск для безопасности, но обычно это не проблема в случае использования туннелирования SSH . Однако вы должны понимать, что любой, кто может подключиться к соответствующему компьютеру, также может подключиться к порту переадресации. В некоторых случаях переадресацию портов можно использовать для обхода брандмауэров.

Узнать больше: