Что такое Лукитус?

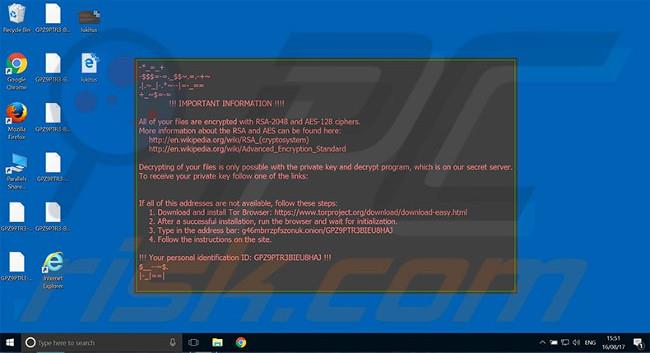

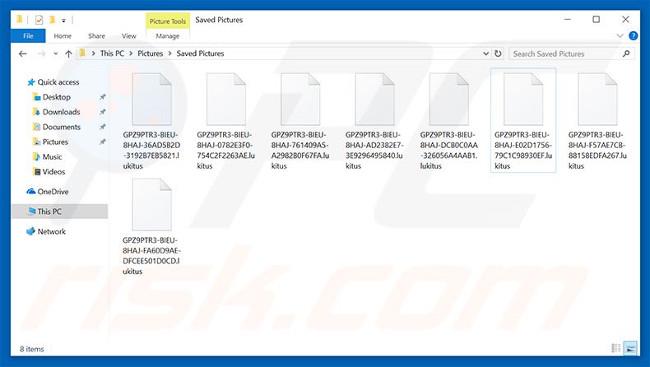

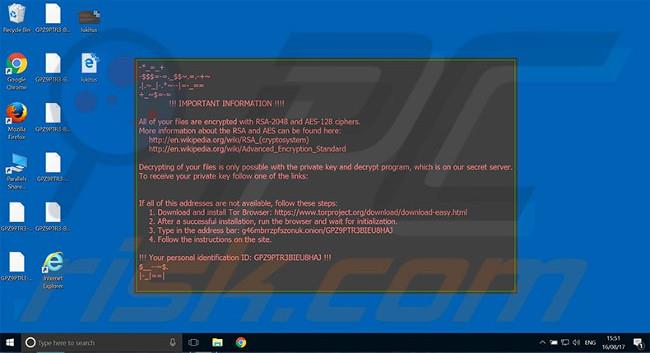

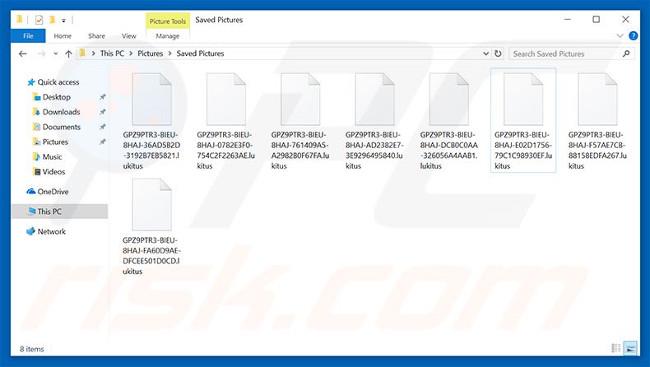

Lukitus — это обновленная версия вируса-вымогателя Locky. Разработчики распространяют Lukitus посредством спама (вредоносных вложений). После проникновения Lukitus шифрует хранящиеся данные с помощью алгоритмов шифрования RSA-2048 и AES-128. Во время шифрования вирус переименовывает зашифрованные файлы по шаблону «32_случайные_буквы_и_цифры].lukitus». Например, «sample.jpg» можно переименовать в такое имя файла, как «GPZ9AETR3-BIEU-8HAJ-36AD5B2D-3192B7EB5821.lukitus». После успешного шифрования Lukitus меняет обои рабочего стола и создает HTML-файл («lukitus.htm»), чтобы оставить его на рабочем столе.

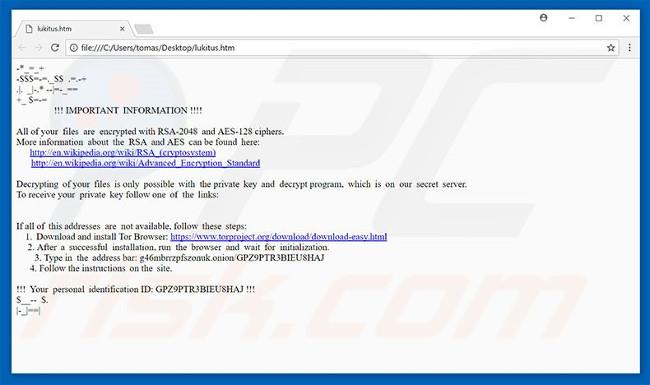

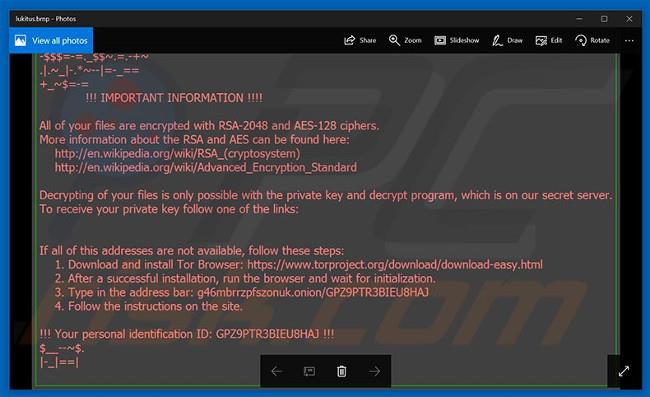

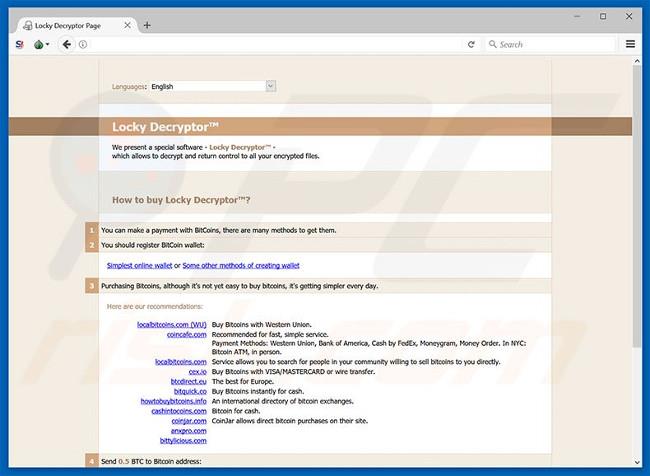

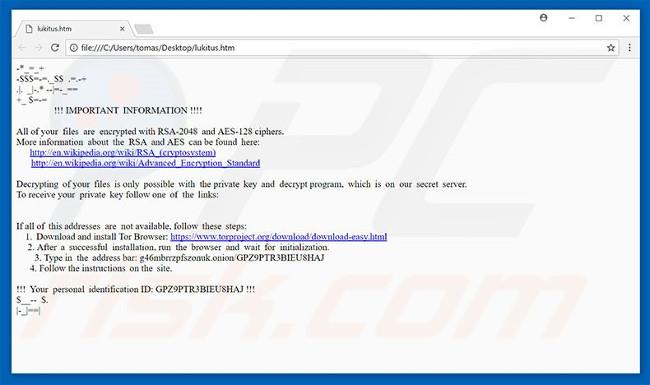

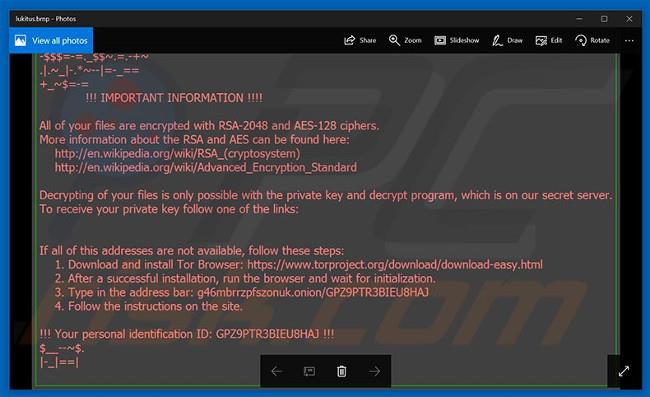

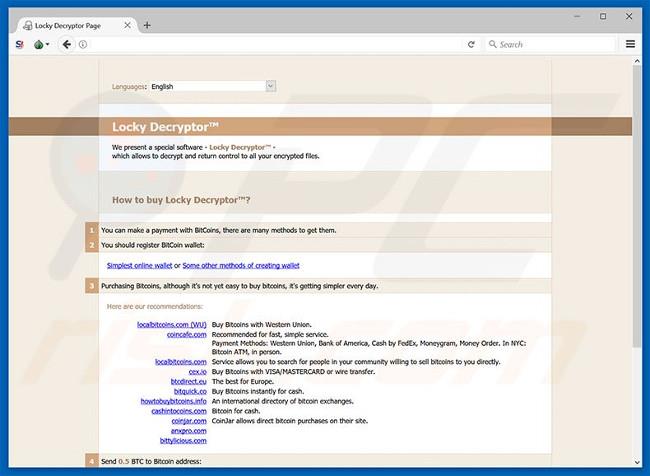

Файлы обоев и HTML-файлы на компьютере содержат сообщение о выкупе, в котором говорится, что файл зашифрован и может быть восстановлен только с помощью специальной программы расшифровки, использующей уникальный ключ. К сожалению, эта информация верна. Как уже говорилось выше, Lukitus использует криптографические алгоритмы RSA и AES, поэтому для каждой жертвы генерируется только один ключ дешифрования. Эти ключи хранятся на удаленном сервере, контролируемом разработчиками Lukitus. Чтобы получить ключ, жертвы должны заплатить выкуп, следуя инструкциям, представленным на официальном сайте вредоносного ПО. Стоимость декодирования составляет 0,5 биткойна (около 50 000 000 донгов). Однако помните, что преступникам, работающим в сфере высоких технологий, не следует доверять, поскольку они часто игнорируют жертв, получивших выкуп. Оплата не гарантирует, что ваши файлы будут расшифрованы. Более того, предоставление денег киберпреступникам также косвенно поддерживает их вредоносный вирусный бизнес. Поэтому не рекомендуется связываться с этими людьми или платить выкуп. К сожалению, не существует инструмента, способного восстановить файлы, зашифрованные Lukitus, и единственное решение — восстановить ваши файлы и систему из резервной копии.

Уведомление о требовании выкупа со стороны киберпреступников:

Lukitus похож на Aleta, BTCWare, GlobeImposter и десятки других типов программ-вымогателей. Эти вредоносные программы также предназначены для шифрования файлов и требования выкупа. Основных отличий всего два: 1) требуемый выкуп и 2) тип используемого алгоритма шифрования. Исследования показывают, что большинство этих вирусов используют алгоритмы, генерирующие уникальные ключи дешифрования (например, RSA, AES, DES и т. д.). Поэтому восстановить эти файлы практически невозможно, не имея ключа дешифрования киберпреступников.

Как программы-вымогатели атакуют компьютеры?

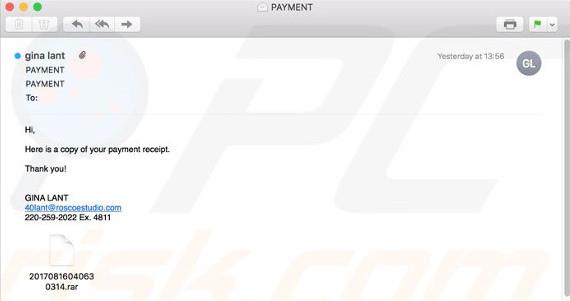

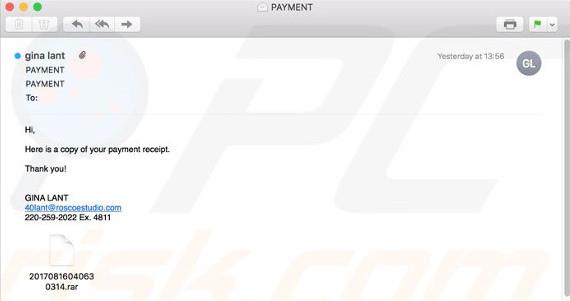

Хотя Lukitus распространяется через спам, киберпреступники часто распространяют подобное вредоносное ПО, используя поддельное программное обеспечение, трояны и сторонние источники загрузки программного обеспечения (сайты загрузки), бесплатные файловые хостинги, одноранговые сети и т. д.). В этом случае Lukitus доставляется жертвам в виде сжатого файла .rar. Однако спам-сообщения часто содержат документы JavaScript, MS Office и другие подобные файлы, предназначенные для загрузки или установки вредоносного ПО. Поддельные программы обновления программного обеспечения используют ошибки устаревшего программного обеспечения для заражения систем. Сторонние источники загрузки программного обеспечения часто повышают вероятность вредоносного выполнения, «представляя» их как законное программное обеспечение.

Как защитить свой компьютер от заражения программами-вымогателями?

Чтобы предотвратить заражение программами-вымогателями, вам нужно быть очень осторожными при работе в Интернете. Никогда не открывайте файлы, полученные по подозрительным электронным письмам, и не загружайте программное обеспечение из неофициальных источников. Кроме того, используйте легальный антивирусный/антишпионский пакет и обновляйте установленные приложения. Однако имейте в виду, что преступники распространяют вредоносное ПО через поддельные программы обновлений. Поэтому использовать сторонние инструменты для обновления программного обеспечения очень опасно. Ключом к обеспечению безопасности вашего компьютера является осторожность.

Образцы спама, используемые для распространения вредоносного ПО Lukitus:

HTML-файл Лукитуса:

Файл обоев для рабочего стола Lukitus:

Файл Лукитуса сайта Tor:

Файлы, закодированные Lukitus (шаблон имени файла «[32_random_letters_and_digits].lukitus»):

Инструкции по предотвращению заражения программой-вымогателем Lukitus

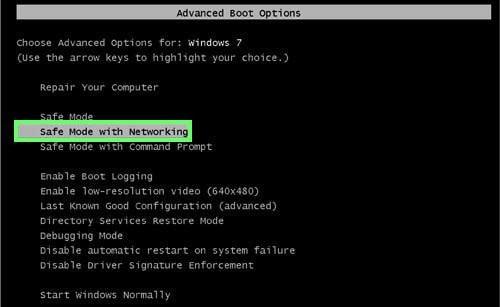

Шаг 1. Удалите программу-вымогатель Lukitus, используя безопасный сетевой режим.

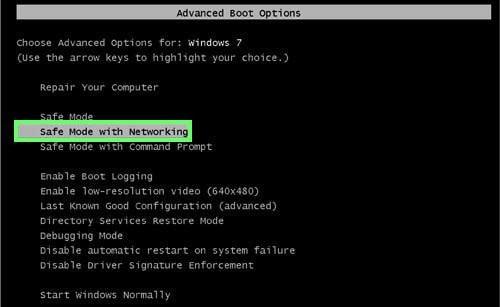

Пользователи Windows XP и Windows 7 : запустите компьютер в безопасном режиме. Нажмите «Пуск» > «Завершение работы» > «ОК» . Во время запуска компьютера несколько раз нажмите клавишу F8 на клавиатуре, пока не появится меню «Дополнительные параметры Windows», затем выберите « Безопасный режим с поддержкой сети» из списка.

Видеоинструкция о том, как запустить Windows 7 в режиме «Безопасный режим с поддержкой сети»:

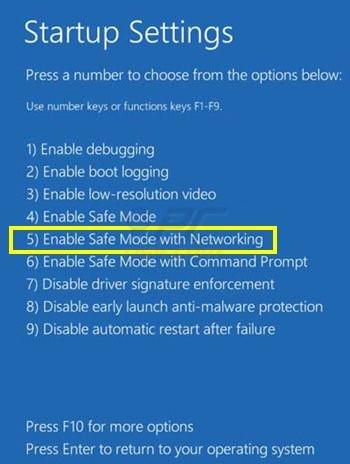

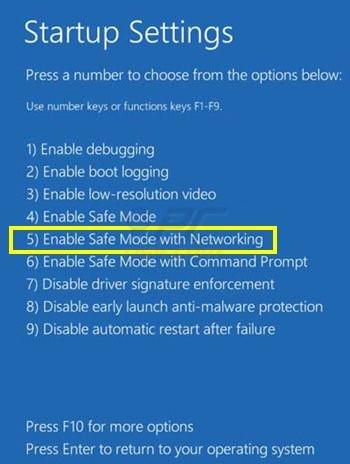

Для пользователей Windows 8: перейдите на начальный экран Windows 8 , введите «Дополнительно» , в результатах поиска выберите «Настройки» . Нажмите на опцию «Расширенный запуск » в открывшемся окне «Общие настройки ПК» . Нажмите кнопку «Перезагрузить сейчас» . Ваш компьютер перезагрузится и откроется меню «Дополнительные параметры запуска» . Нажмите кнопку « Устранение неполадок », затем нажмите кнопку «Дополнительные параметры» . На экране дополнительных параметров нажмите « Параметры запуска » > «Перезагрузить» . Компьютер перезагрузится и отобразится экран «Параметры запуска». Нажмите F5, чтобы загрузиться в режиме запуска. Безопасный режим с поддержкой сети. .

Видеоруководство по запуску Windows 8 в безопасном режиме с использованием сети.

Пользователи Windows 10: щелкните значок Windows и выберите «Питание». В открывшемся меню нажмите « Перезагрузить », удерживая кнопку « Shift » на клавиатуре. В окне «Выбор варианта» нажмите « Устранение неполадок », затем выберите «Дополнительные параметры» . В меню дополнительных параметров выберите «Параметры запуска» и нажмите кнопку « Перезагрузить ». В следующем окне нажмите кнопку « F5 » на клавиатуре. Это перезагрузит вашу операционную систему в безопасном режиме с поддержкой сети.

Видеоинструкция по запуску Windows 10 в режиме «Безопасный режим с поддержкой сети»:

Шаг 2. Удалите программу-вымогатель Lukitus с помощью восстановления системы.

Если вы не можете запустить компьютер в безопасном режиме с использованием сети, попробуйте выполнить восстановление системы.

Видеоинструкции о том, как удалить вирус-вымогатель с помощью «Безопасного режима с командной строкой» и «Восстановление системы»:

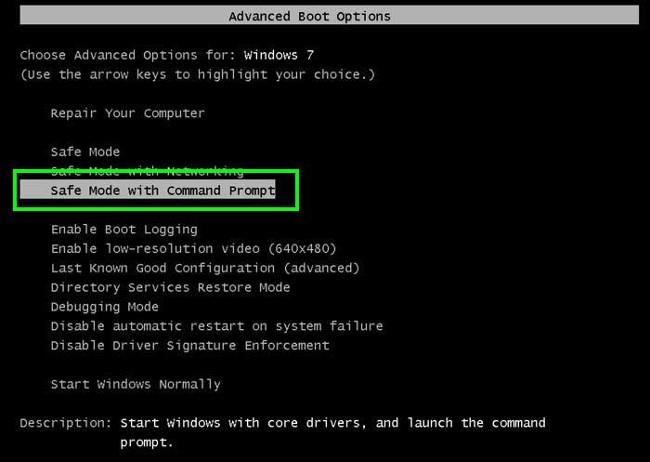

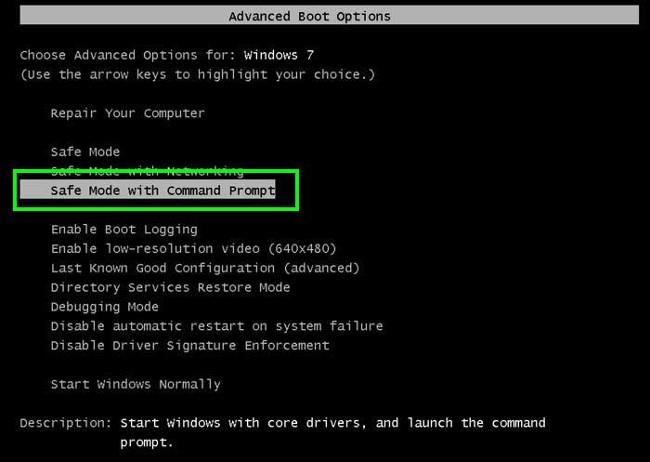

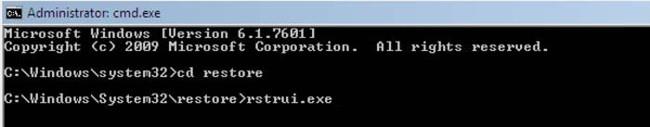

1. В процессе загрузки компьютера несколько раз нажмите клавишу F8 на клавиатуре, пока не появится меню «Дополнительные параметры Windows», затем выберите из списка « Безопасный режим с командной строкой» и нажмите Enter .

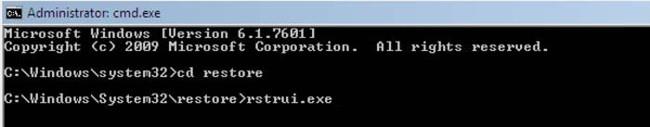

2. В командной строке введите следующую строку: cd Restore и нажмите Enter .

3. Далее введите строку: rstrui.exe и нажмите Enter .

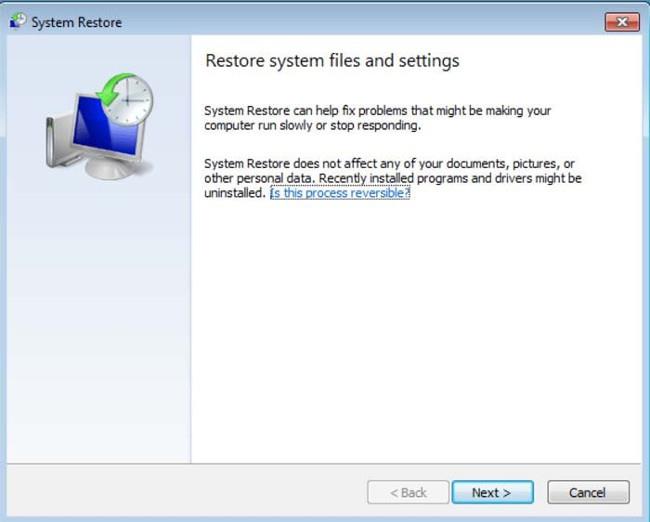

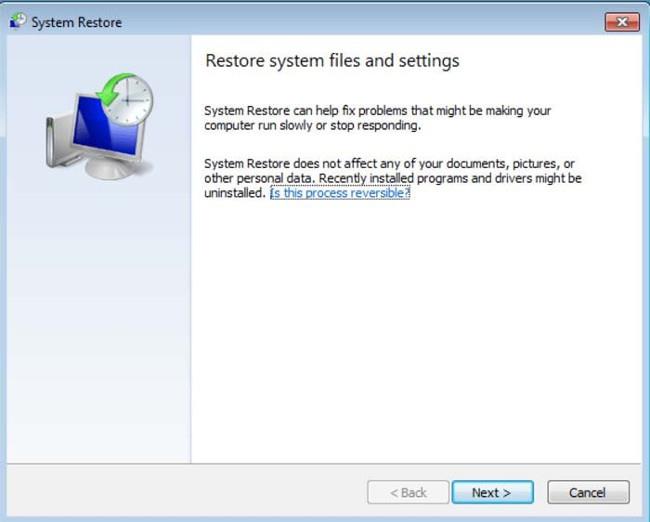

4. В открывшемся окне нажмите « Далее ».

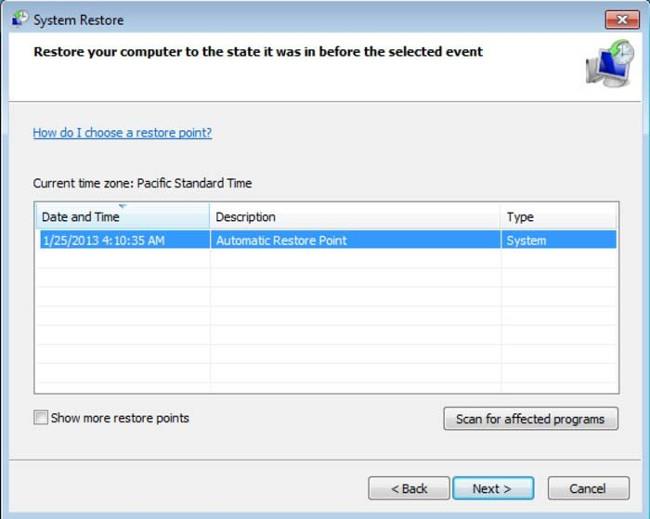

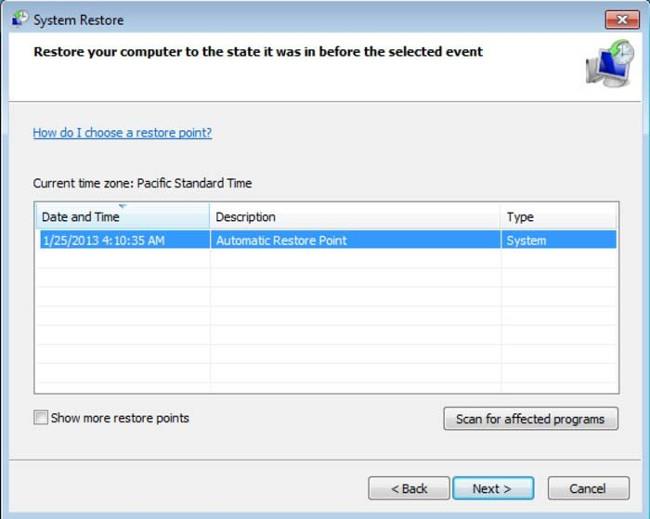

5. Выберите одну из точек восстановления и нажмите « Далее » (ваша компьютерная система восстановится до того дня, когда она была заражена вирусом Lukitus).

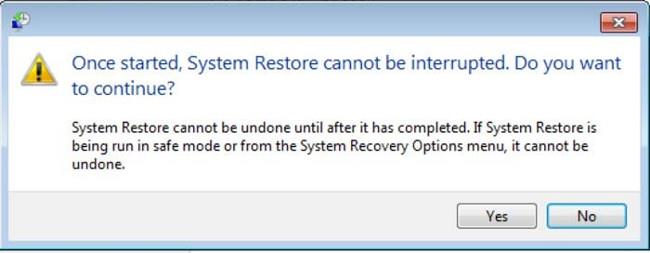

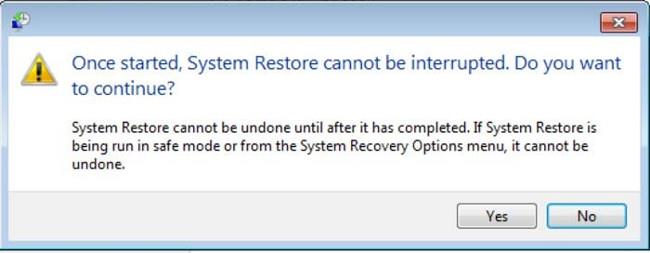

6. В открывшемся окне нажмите « Да ».

7. После восстановления компьютера загрузите и просканируйте его с помощью программного обеспечения для удаления вредоносных программ, чтобы удалить все оставшиеся файлы программы-вымогателя Lukitus.

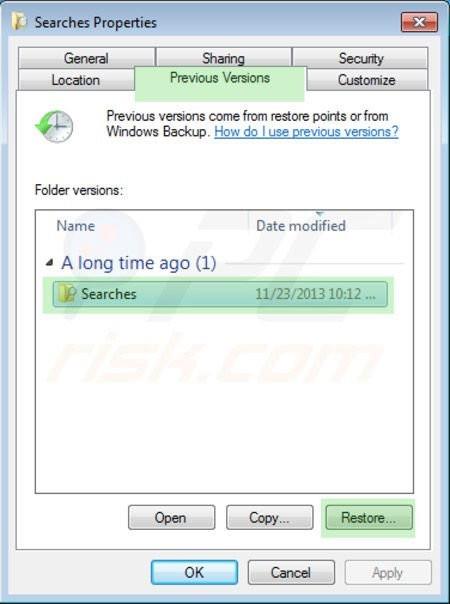

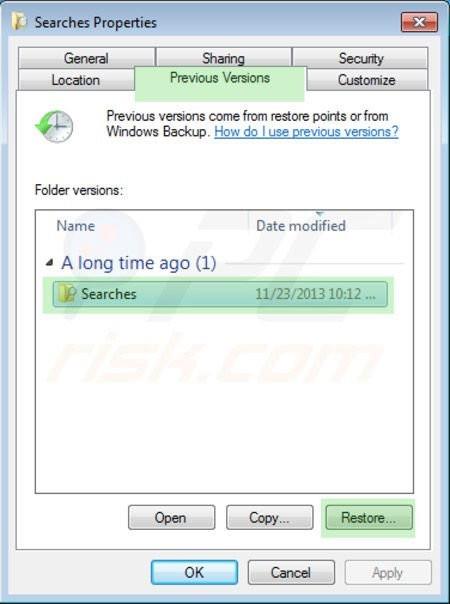

Чтобы восстановить личные файлы, зашифрованные с помощью этого вируса-вымогателя, попробуйте использовать функцию предыдущих версий Windows. Этот метод эффективен только в том случае, если функция восстановления системы включена в операционной системе, атакованной вредоносным кодом. Обратите внимание, что некоторые варианты Lukitus могут удалять теневые копии файлов, поэтому этот метод может работать не на всех компьютерах.

Чтобы восстановить файл, щелкните его правой кнопкой мыши, перейдите в «Свойства» и выберите вкладку «Предыдущие версии» . Если соответствующий файл имеет точку восстановления, выберите ее и нажмите кнопку « Восстановить ».

Если вы не можете запустить компьютер в безопасном режиме с помощью сети (или командной строки), загрузите компьютер с аварийного диска. Некоторые варианты программ-вымогателей отключаются в безопасном режиме с поддержкой сети, что усложняет их удаление. Для этого шага вам понадобится доступ к другому компьютеру.

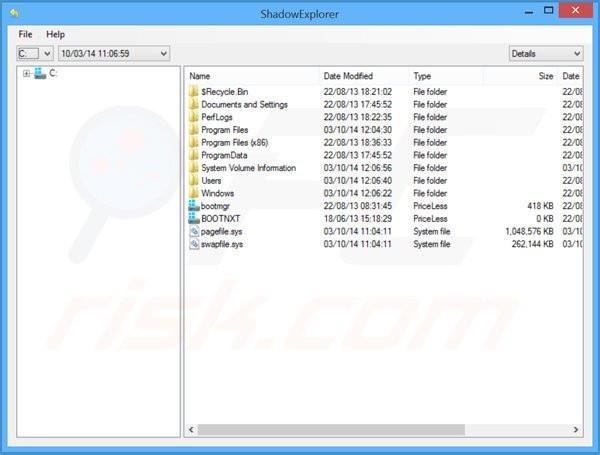

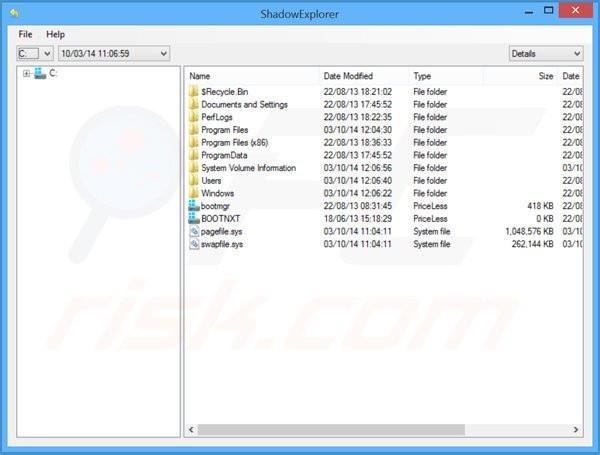

Чтобы восстановить контроль над зашифрованными файлами Lukitus, вы также можете попробовать использовать программу Shadow Explorer .

Чтобы защитить свой компьютер от подобных программ-вымогателей, шифрующих файлы, используйте надежные антивирусные и антишпионские программы. В качестве дополнительного метода защиты вы можете использовать программу HitmanPro.Alert , которая создает в реестре объекты групповой политики для блокировки мошеннических программ, таких как Lukitus.

Бета-версия Malwarebytes Anti-Ransomware использует передовую технологию, которая отслеживает активность программ-вымогателей и немедленно останавливает их — до того, как они достигнут файлов пользователя:

Лучший способ избежать ущерба от программ-вымогателей — регулярно обновлять резервные копии.

Другие известные инструменты для удаления программы-вымогателя Lukitus: Plumbytes Anti-Malware и SpyHunter 4 .