Независимо от того, какую платформу вы используете: компьютер, планшет или смартфон, не забывайте всегда обновлять доступные обновления для обновления версии вашего устройства. Обновления будут исправлены и обеспечат более безопасный уровень безопасности.

Если вы не хотите стать жертвой программ-вымогателей или не хотите, чтобы ваши важные данные «улетели», выполните следующие основные шаги. Чтобы узнать более подробную информацию, а также узнать, что такое программы-вымогатели, вы можете обратиться сюда .

Меры по предотвращению программ-вымогателей

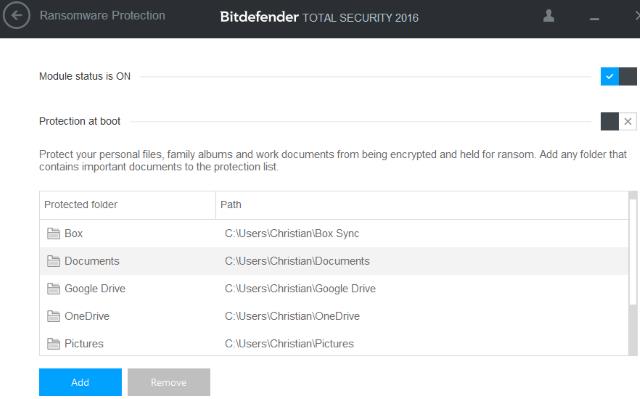

1. Регулярно делайте резервные копии данных.

Это защита от программ-вымогателей 101. Мошенники хотят «ограничить» доступ к вашим данным, и как только ваши данные будут атакованы, они наверняка будут потеряны. Поэтому вам следует выполнить резервное копирование и синхронизировать важные данные в вашей системе.

Организуйте важные данные и управляйте ими в одном месте, а также регулярно создавайте их резервные копии, чтобы в случае атаки ваши данные оставались доступными и легко восстанавливались.

Что касается частоты резервного копирования, рекомендуется регулярно выполнять резервное копирование данных.

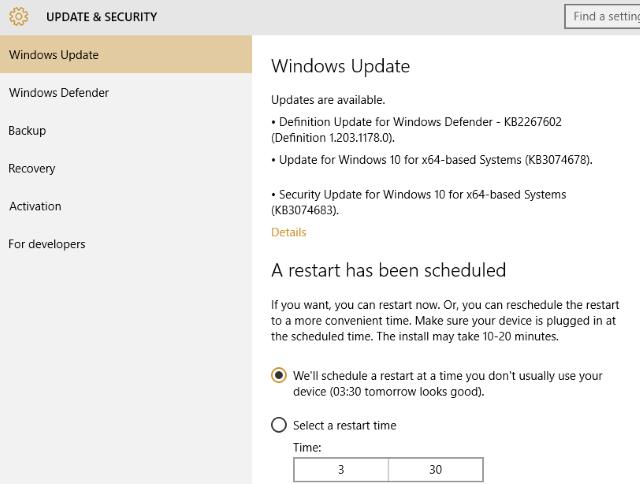

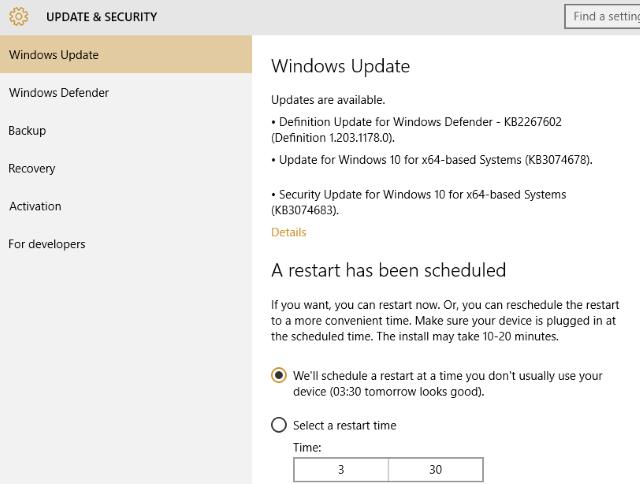

2. Всегда обновляйте обновления

Независимо от того, какую платформу вы используете: компьютер, планшет или смартфон, не забывайте всегда обновлять доступные обновления для обновления до последней версии на вашем устройстве. Обновления (обновления) будут обновляться разработчиком, исправляя патчи и обеспечивая более высокий уровень безопасности.

3. Держитесь подальше от подозрительных файлов, включите расширения файлов.

Один из простых и эффективных способов борьбы с программами-вымогателями (и другими вредоносными программами ) — использовать глаза. Многие вредоносные инструменты имеют расширения файлов, такие как .PDF.EXE, и вы можете сразу подтвердить, что они являются вредоносными файлами.

Поэтому, чтобы определить, какие опасные файлы вам следует держаться подальше или следует удалить, единственный способ — включить расширения файлов в Windows. Вы можете обратиться к статье 8 способов определить файлы странного формата .

4. Используйте фильтры электронной почты

До сих пор не существует способа предотвратить вредоносные программы и фишинговые атаки, поэтому, чтобы ограничить их, вам следует использовать почтовый клиент для сканирования вредоносных сообщений, отправленных на ваш компьютер. Если нет, вам следует хотя бы настроить правило фильтрации электронной почты и удалить файлы электронной почты EXE.

Кроме того, существует непреложное правило: никогда не открывать и не отправлять электронные письма, которые кажутся вам «подозрительными». Это уловки, которые хакеры всегда используют, и самая простая часть — обманом заставить других запустить исполняемые файлы, которые хакеры отправляют с «поддельными» значками и форматами, такими как DOC или PDF, для распространения вредоносного кода, а затем проникнуть в компьютер и управлять им.

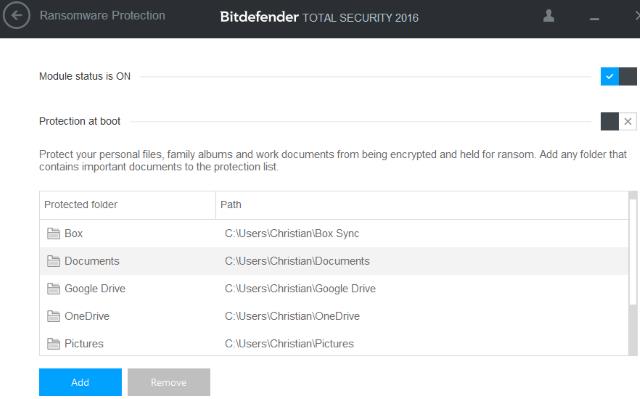

5. Используйте программное обеспечение для обеспечения безопасности в Интернете.

Решением для защиты ваших данных от атак программ-вымогателей является использование программного обеспечения безопасности . Хотя бесплатные инструменты интернет-безопасности также довольно хороши, их достаточно для прямого сканирования и работы в качестве брандмауэра , при использовании платной версии уровень безопасности будет выше.

6. Регулярно проверяйте уровень безопасности системы.

Говоря самым простым и понятным языком, вам следует регулярно проверять свою систему с помощью антивирусного ПО и программ. Некоторые эффективные антивирусные программы и программы, которые вы можете использовать, — это Kaspersky Virus Removal Tool, AVG Anti-Virus, Microsoft Security Essentials, MalwareBytes и т. д.

Кроме того, здесь вы можете ознакомиться с некоторыми из наиболее эффективных антивирусных программ для компьютеров под управлением Windows.

Если в процессе сканирования будет обнаружена угроза, эти антивирусные программы и программы отправят ее в карантин и удалит ее за вас.

7. Используйте современную утилиту брандмауэра.

Брандмауэры играют важную роль в ограничении распространения всех вредоносных программ, включая программы-вымогатели. Хотя программы-вымогатели обычно заражаются через вложения электронной почты, вредоносную рекламу или зараженные носители, такие как USB-накопители, они также могут перемещаться по сети с невероятной скоростью. Чтобы избежать заражения программами-вымогателями, вам необходимо обязательно заблокировать порт 445, который является внутренним портом, который помогает предотвратить передачу программ-вымогателей и других вредоносных программ всеми устройствами в сети.

Хотя этот порт обычно заблокирован по умолчанию, в целях безопасности вам следует внимательно его проверить. Кроме того, вам необходимо иметь в виду, что большинство программ-шантажистов взаимодействуют с удаленным сервером, поэтому регулярно обновляйте брандмауэры, чтобы ограничить этот доступ.

8. Не используйте учетную запись администратора каждый день

Пользователи часто используют основную учетную запись на компьютере с правами администратора для удобного выполнения операций, но программа-вымогатель может использовать это для нанесения ущерба компьютеру. Поэтому для повседневного использования вам следует использовать гостевую учетную запись для ограничения административных прав, предотвращения установки программного обеспечения и т. д.

С помощью этой меры «профилактики» вы можете предотвратить установку всех типов вредоносных программ и программ-вымогателей в систему. Если вы хотите установить программное обеспечение или обновить операционную систему, вам следует выйти из системы, переключиться на учетную запись администратора и выполнить установку или обновление.

9. Отключите макросы в Microsoft Office.

Другой способ, с помощью которого вредоносное ПО атакует пользователей Windows, — через Microsoft Office. Хотя этот офисный пакет достаточно безопасен, макросы (особенно в Microsoft Excel ) не таковы.

Хотя эта функция макроса по умолчанию отключена, вам все равно следует проверить ее для обеспечения безопасности. Чтобы отключить функцию макросов, выберите «Файл» > «Параметры» > «Центр управления безопасностью» > «Настройки центра управления безопасностью» . В настройках макросов выберите « Отключить все макросы, кроме макросов с цифровой подписью» .

10. Настройте безопасность браузера, проверьте наличие обновлений и удалите небезопасные расширения.

Если вы не обновляете регулярно свой браузер или расширения, риск заражения вашего компьютера программами-вымогателями довольно высок. Это не проблема для таких браузеров, как Google Chrome , Mozilla Firefox и Microsoft Edge, поскольку они обновляются автоматически, но в других браузерах вам следует следить за регулярными обновлениями.

Что касается плагинов или расширений, их также следует регулярно обновлять или удалять ненужные утилиты. Кроме того, вам следует отключить Adobe Flash и снова включить его, если этого требует веб-сайт.

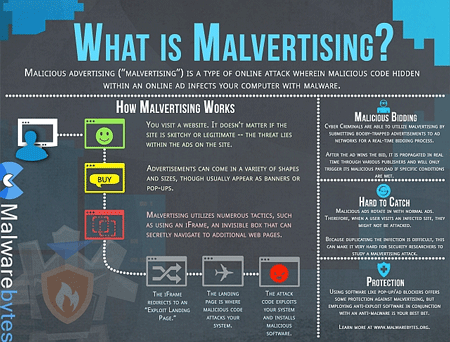

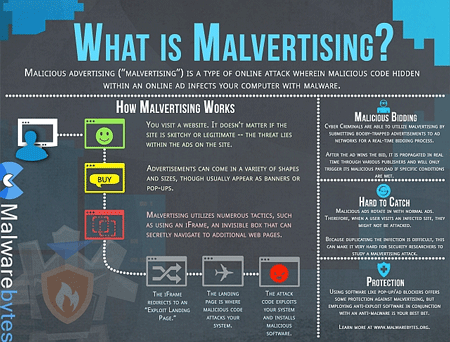

11. Избегайте вредной рекламы

Программы-вымогатели скрыты во вредоносной рекламе, поэтому вам следует держаться подальше от определенных веб-сайтов. Эти веб-сайты часто предоставляют файлы для загрузки или ссылки для скачивания незаконных материалов, содержащих вредоносную рекламу.

Поэтому вам следует быть осторожными при доступе к этим сайтам. Хотя вы можете использовать блокировщики рекламы , существуют сайты, которые предлагают бесплатный контент, поддержка которого зависит от рекламы, поэтому вам следует поискать другие варианты управления отображением рекламы.

См. еще несколько статей ниже:

Удачи!